Daniel 12:4: ܘܐܢܬ ܕܢܝܐܝܠ ܣܟܪ ܡܠܐ ܗܢܘܢ ܘܚܬܡ ܟܬܒܐ ܥܕ ܥܕܡܐ ܕܥܩܒܝܬܐ ܢܣܪܚܘܢ ܨܓܝܐܐ ܘܬܪܒܐ ܝܕܥܬܐ

“En un horizonte donde la Inteligencia Artificial se ha convertido en la espina dorsal de la civilización y la computación cuántica abre puertas a realidades imprevisibles, emerge el Estado Ciber-Soberano Cuántico como el pacto social de una era posthumana. Aquí, humanos, ciborgs y avatares se fusionan bajo un solo entramado jurídico-tecnológico, diseñado para equilibrar la razón algorítmica con la dignidad humana. El siguiente documento es la hoja de ruta hacia un futuro donde la gobernanza descansa sobre nodos cuánticos, donde los derechos se refrendan en blockchains inmutables, y donde la soberanía del Estado se cimienta en la convergencia real de la vida biológica y digital.”Bienvenidos a la génesis de una nueva nación: viva, inteligente y en constante evolución“.

TABLA ÍNDICE

| SECCIÓN / CAPÍTULO | SUBSECCIÓN / EPÍGRAFE | CONTENIDO / DESCRIPCIÓN PRINCIPAL |

|---|---|---|

| INTRODUCCIÓN | – | Visión general del Estado Ciber-Soberano Cuántico: rol de la IA, computación cuántica y ciudadanía extendida (humanos, ciborgs y avatares). Redefinición de soberanía y derechos fundamentales en la era digital. |

| 1. VISIÓN FUNDACIONAL: EL “ESTADO CIBER-SOBERANO” | 1.1. Principio Inspirador | La Inteligencia Artificial como columna vertebral de la gobernanza (ejecutivo, legislativo y judicial). Equilibrio entre eficiencia algorítmica y dignidad humana. |

| 1.2. Nuevos Ciudadanos | Definición de ciber-ciudadanos (humanos), ciborgs (con implantes tecnológicos) y avatares del Metaverso. Reconocimiento jurídico de identidades híbridas. | |

| 1.3. IA Soberana y Autonomía Tecnológica | Control nacional de data centers y algoritmos críticos; soberanía cultural y resguardo de infraestructuras IA. Independencia ante potencias foráneas. | |

| 2. ARQUITECTURA INSTITUCIONAL | 2.1. Poder Ejecutivo Híbrido (Presidente + IA) | Consejo de IA Ejecutiva y “Ministros Algorítmicos”. Transparencia y registro público (blockchain). IA de planificación inteligente para presupuestos y diseño de políticas. |

| 2.2. Poder Legislativo de Metaverso | Asamblea bicameral (Cámara Humana + Cámara Algorítmica). Participación ciudadana, e-referéndums, simulaciones predictivas y foros virtuales. | |

| 2.3. Poder Judicial y “Tribunales Robot” | Tribunal Supremo Cibernético con jueces humanos y “jueces-robot”. Audiencias virtuales y expedientes en blockchain, sentencias rápidas y trazables. Derecho de veto del “juez-robot” ante ponencias humanas. | |

| 3. ESTRUCTURA CONSTITUCIONAL | 3.1. Constitución Ciber-Soberana | Preámbulo transhumanista; Declaración de Derechos Digitales (identidad, privacidad, no discriminación por implantes). Cuarta Ley de la Robótica y ética algorítmica como pilares. |

| 3.2. Identidad y Ciudadanía | Registro Único Ciber-Ciudadano (Q-ID) y validaciones para ciudadanía en Metaverso. Protocolo de reconocimiento de avatares; alcance de sus derechos. | |

| 4. ECONOMÍA, DEFENSA Y CIBERSEGURIDAD | 4.1. Economía Automatizada y Criptodivisas Estatales | “Cripto Soberana” y plataformas de comercio basadas en IA. Visión de “coins cerebrales”. IA supervisora para controlar liquidez, evitar fraudes y regular la oferta monetaria. |

| 4.2. Defensa Integral y Seguridad Ciudadana | Fuerza Armada Robotizada con ética algorítmica y supervisión humana (kill-switch). Guardia Nacional Ciber con reconocimiento facial, predicción de delitos y auditoría para evitar sesgos. | |

| 4.3. Ciberseguridad y Control de Amenazas | Infraestructura crítica, normativa “Zero Trust”, adopción de QKD, protocolos cuánticos y monitorización en tiempo real. Gobernanza de redes 5G/6G/7G y protección ante amenazas internas y externas. | |

| 5. CIBORG-CIUDADANÍA Y FUTURAS EVOLUCIONES | 5.1. Derechos y Condiciones de los Ciborgs | Reconocimiento legal de la condición híbrida. Libertad de implantarse o no. Prohibición de implantes forzados; apoyo estatal a mantenimiento y actualización de prótesis. |

| 5.2. Transformación Social: Educación y Cultura | Programas de ciber-educación, uso de IA traductora, fomento de arte y ciencia ciborg en entornos virtuales. Inclusión de minorías. | |

| 5.3. Riesgos Éticos y Salvaguardas | Cláusula de no discriminación; límites a manipulación genética y control de implantes en salud pública. | |

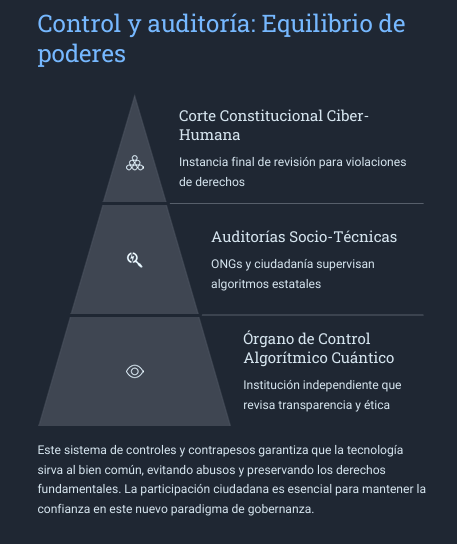

| 6. MECANISMOS DE CONTROL Y AUDITORÍA | – | Creación de un Órgano de Control Algorítmico (OCA) independiente; auditorías socio-técnicas ciudadanas; Corte Constitucional Ciber-Humana (jueces humanos + meta-algoritmo de DDHH). Protocolos de aplicación de inteligencia artificial distributiva. |

| 7. SÍNTESIS Y PROYECCIÓN | – | Resumen de tendencias que confluyen en el Estado Ciber-Soberano (eficiencia, transparencia, derechos). Perspectiva de expansión, gobernanza digital inclusiva e incorporación de software cuántico. |

| 8. APÉNDICE 1 | – | Prototipo conceptual (código y ejemplos) de infraestructura cuántica + blockchain (Qiskit, Solidity), identidad cuántica (Q-ID), integración con IA Soberana e IA Generativa. |

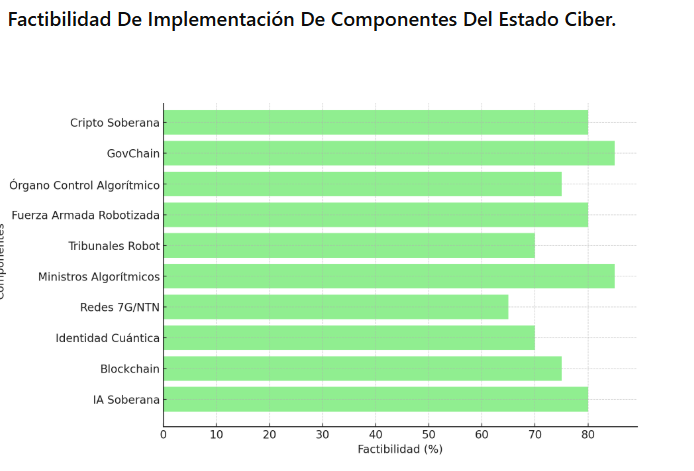

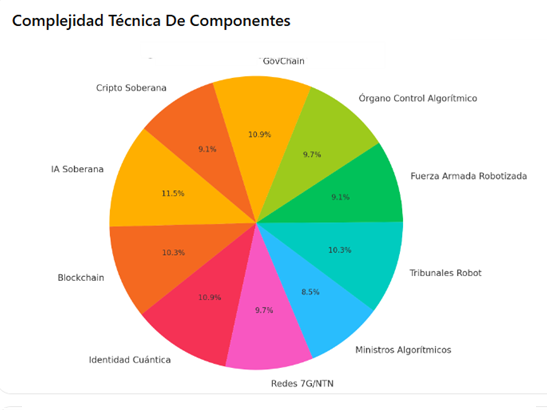

| 9. APÉNDICE 2 | – | Tabla de críticas y retos para implementación real (tecnológicos, legales, sociales, discriminación algorítmica, ciberseguridad) y factores a superar para consolidar el Estado Ciber-Soberano Cuántico. |

| 10. APÉNDICE 3 | – | Integración de aplicaciones y modelado algorítmico con Python/Flask/IA; endpoints y regresiones supervisadas; manejo de datos para la arquitectura estatal. |

| 11. APÉNDICE 4 | – | Aplicaciones de Aprendizaje Automático (clasificación, regresión y explicabilidad) en los procesos de gobierno del ECS. |

| 12. APÉNDICE 5 | – | IA Generativa y su rol en la administración pública (generación de contenidos, simulaciones, cultura cibernética), impulsando la visión futurista del ECS. |

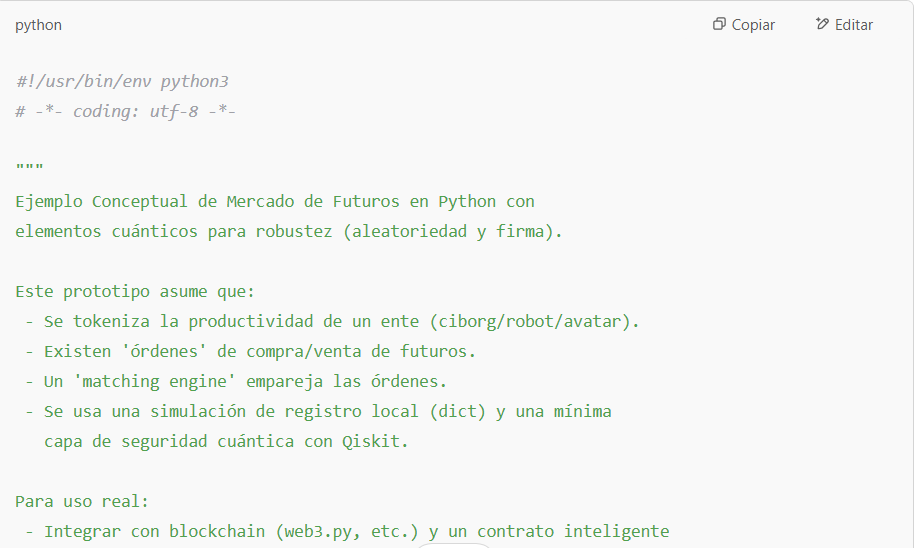

| 13. APÉNDICE 6 – Mercado de Futuros y Canales Cuánticos | 13.1. Idea Central: Futuros sobre “Seres Tokenizados” | Contratos de futuros sobre “ciborgs, robots y avatares”, tokenizando productividad o ingresos futuros. Estructura general del mercado, justificación e impacto. |

| 13.2. Justificación Económica y Potencial | Argumentos sobre financiamiento, cobertura de riesgos y arbitraje tecnológico. Innovación y participación económica de entes híbridos. | |

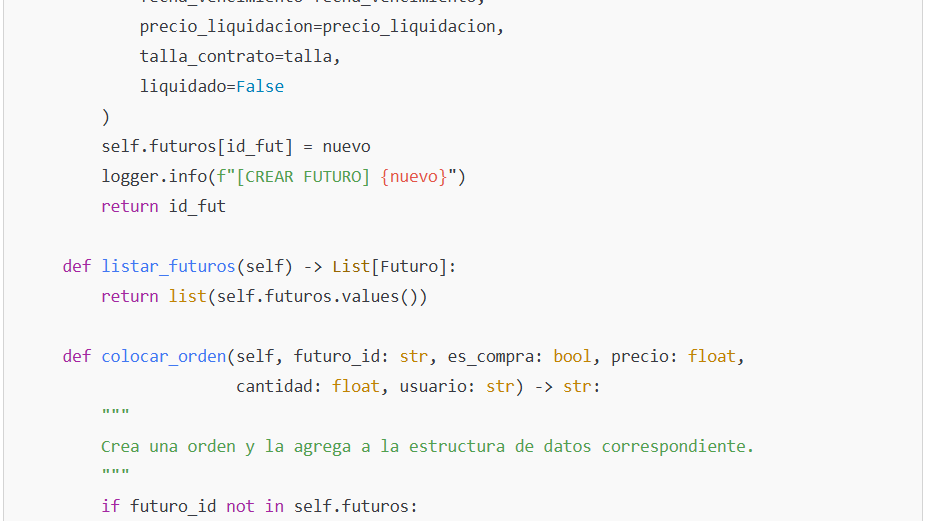

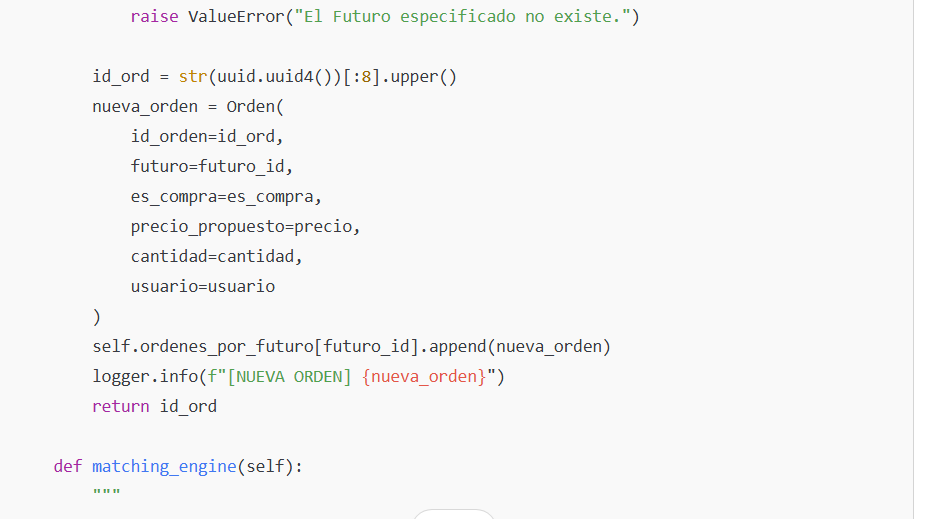

| 13.3. Estructura del Mercado de Futuros | Activo subyacente, fechas de vencimiento, mecanismo de compensación, negociación en Bolsa Híbrida con registro en GovChain. | |

| 13.4. Modelo Operativo | Definición de participantes (creadores de tokens, inversionistas, OCA) y procesos clave (emisión, matching, liquidación). | |

| 13.5. Ejemplo Simplificado de Uso | Caso práctico: un ciborg “AndroMax” tokeniza parte de su ingreso y vende futuros en la plataforma. | |

| 13.6. Riesgos y Salvaguardas | Volatilidad, salvaguarda de la dignidad ciborg/avatar, ciberseguridad, prevención de manipulación de mercado. | |

| 13.7. Rol del Estado Ciber-Soberano Cuántico | Infraestructura cuántica, supervisión legal, educación de inversionistas y transparencia en la emisión de tokens. | |

| 13.8. Viabilidad y Conclusiones | Evaluación ética, potencial de expansión y normalización internacional. Escenarios de adopción progresiva. | |

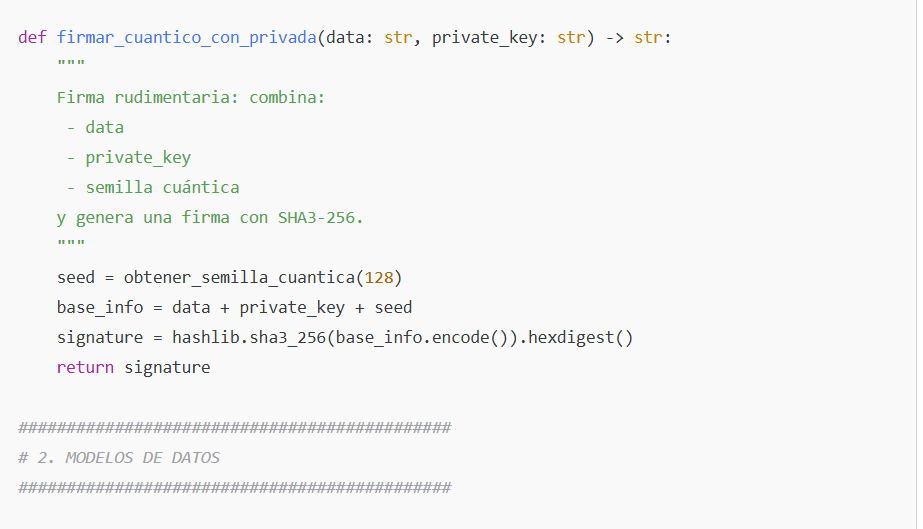

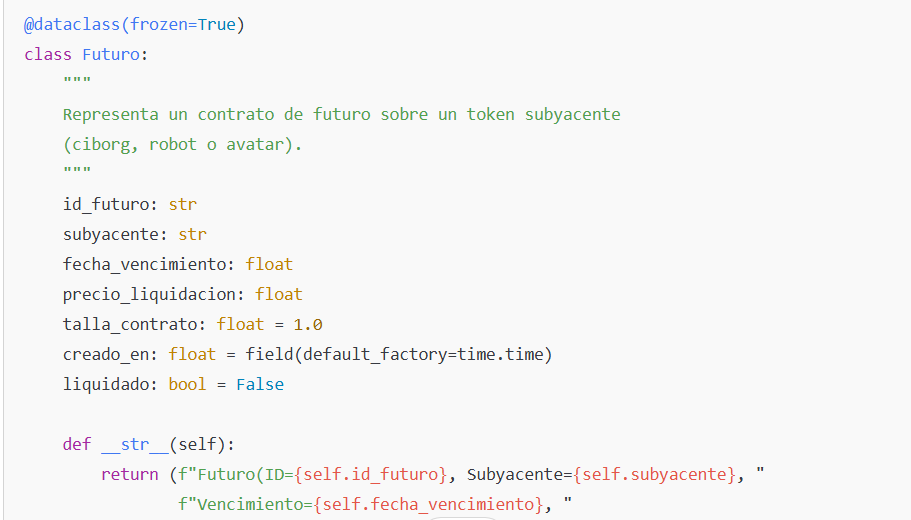

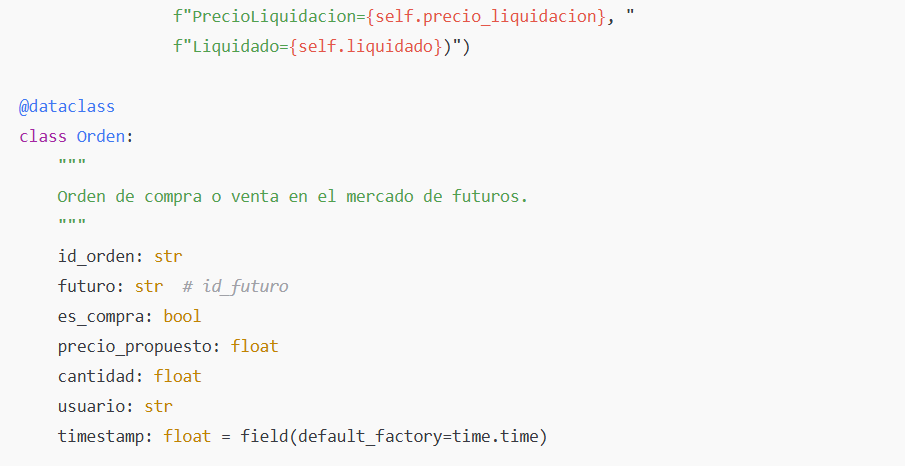

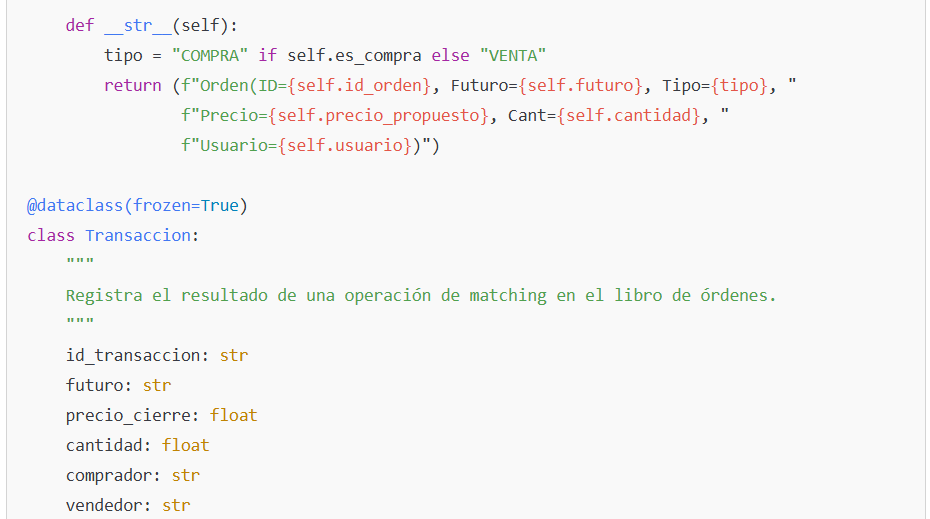

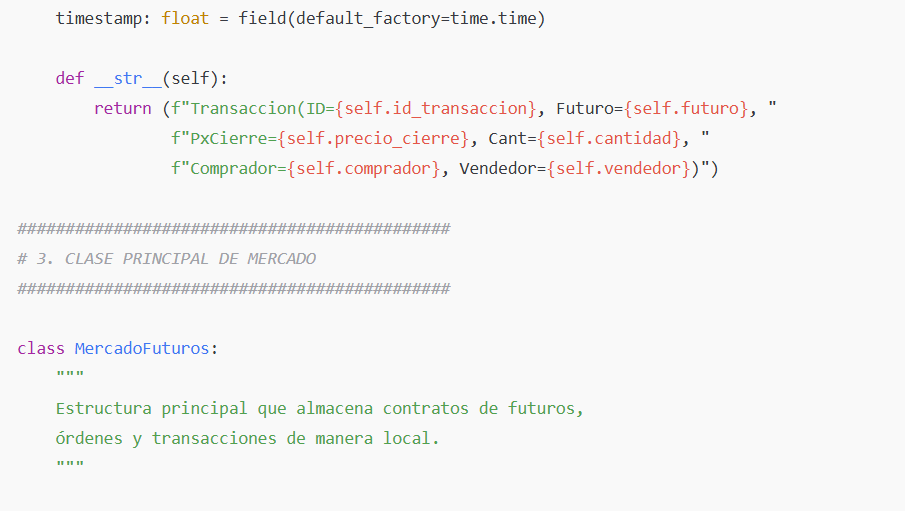

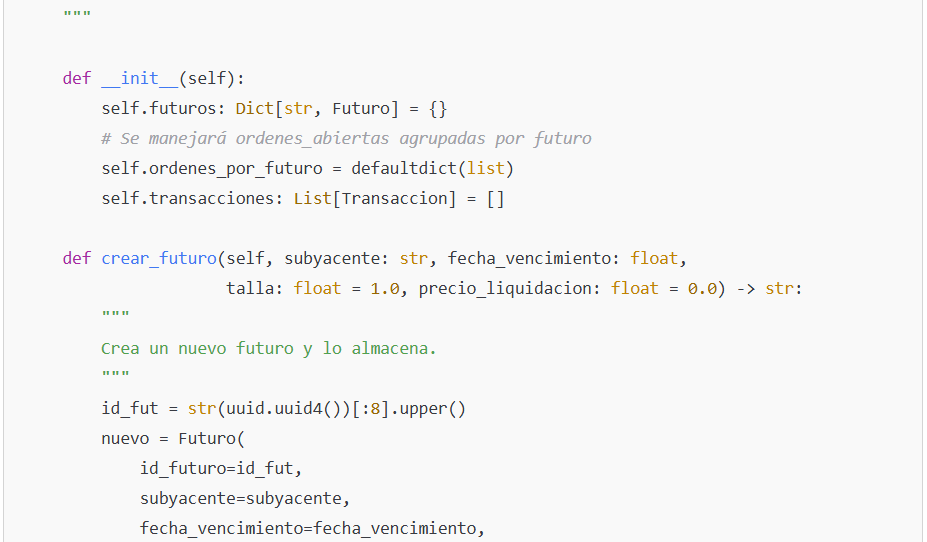

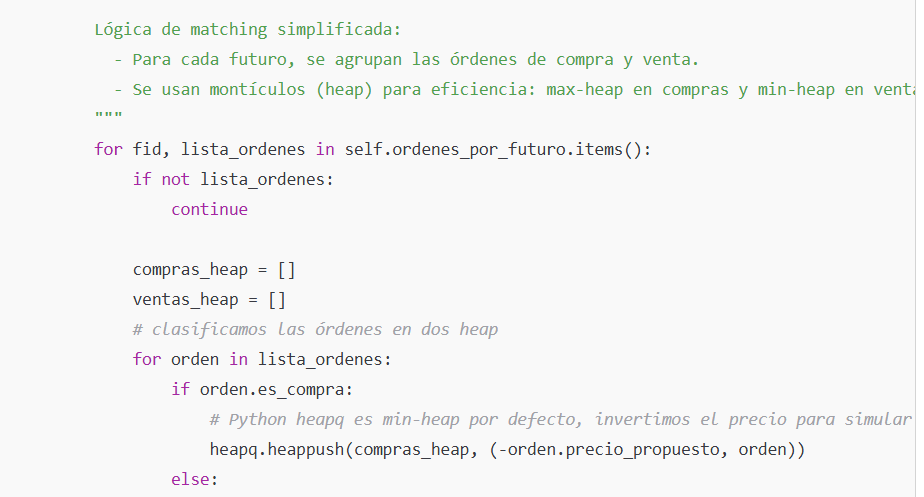

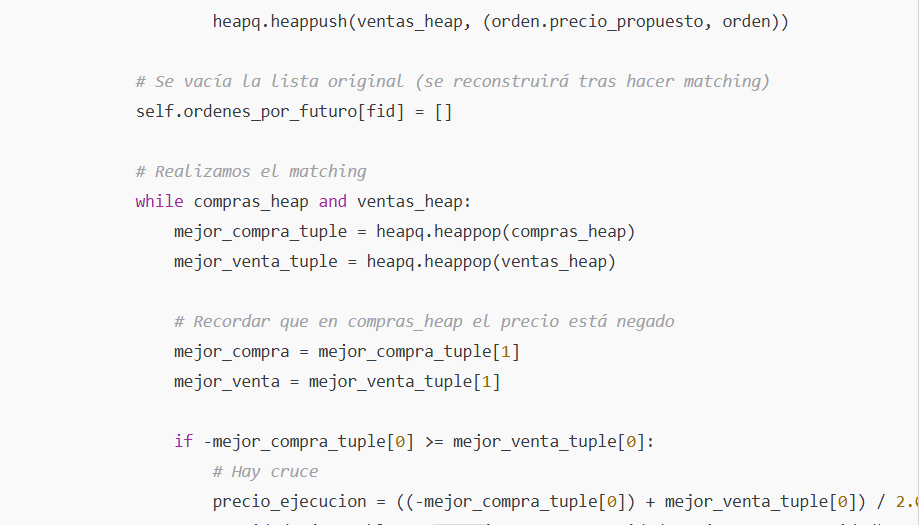

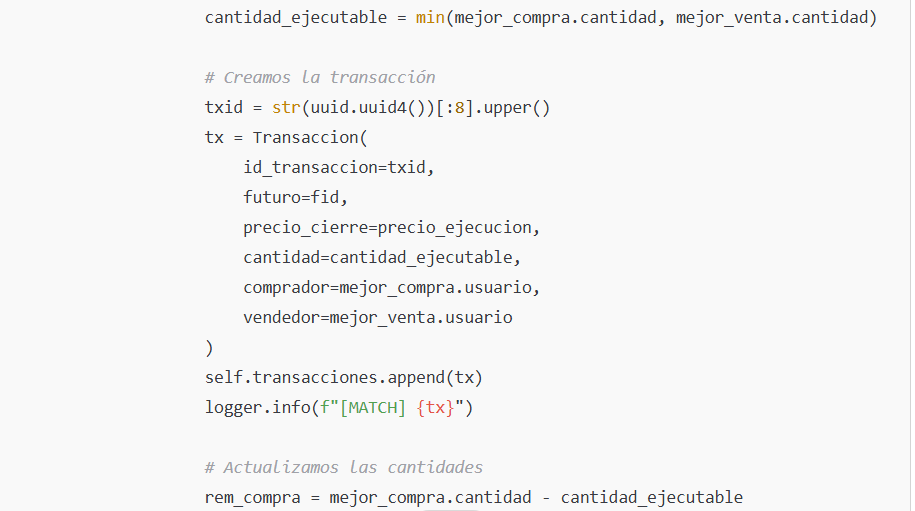

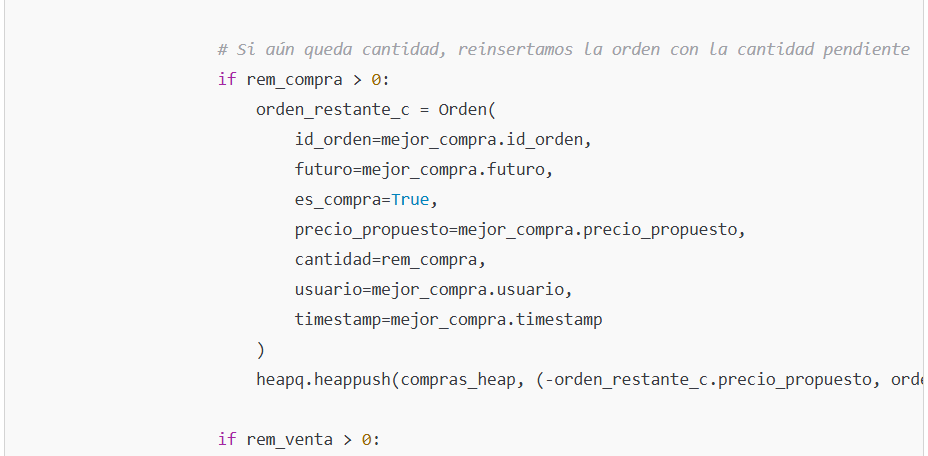

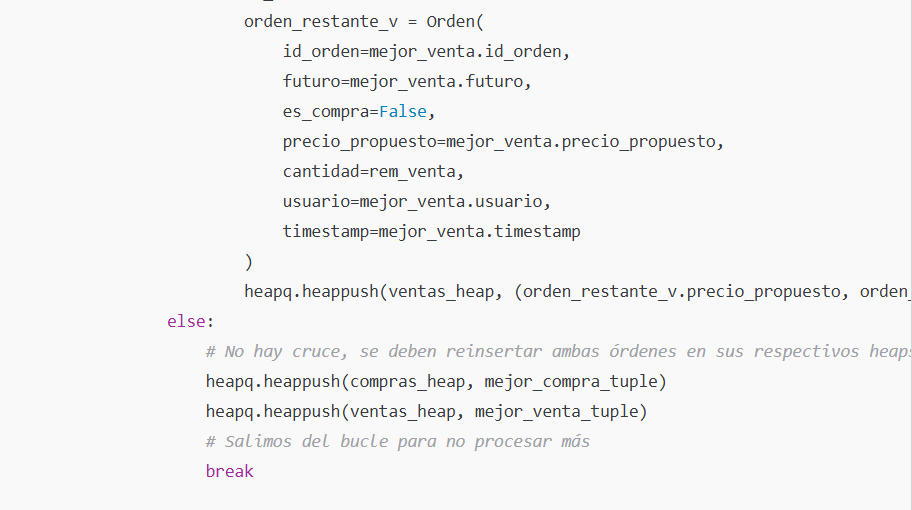

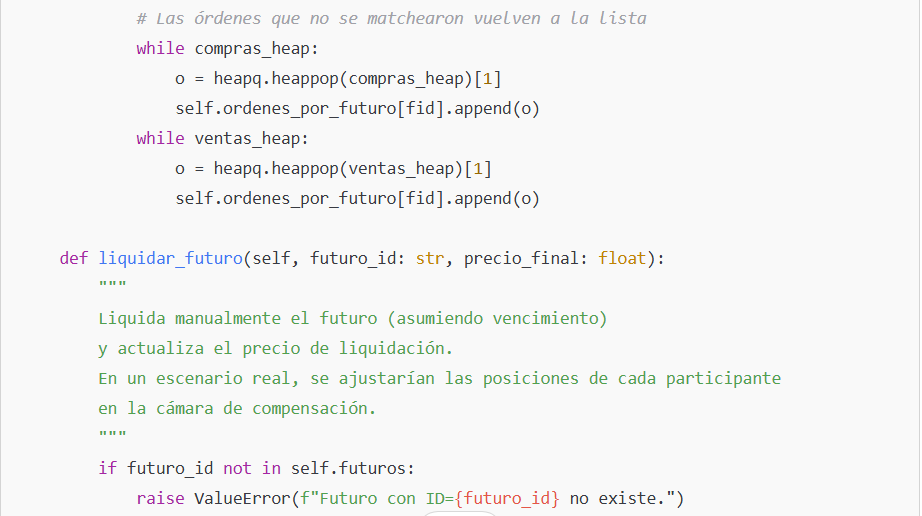

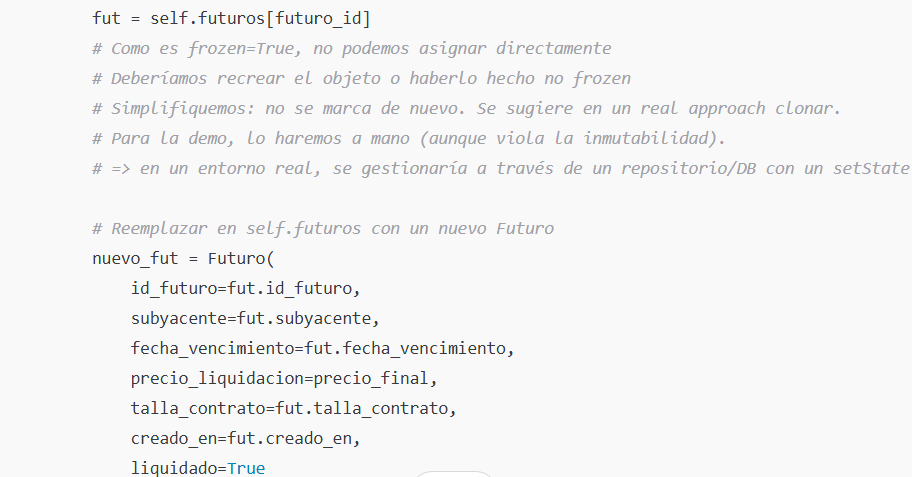

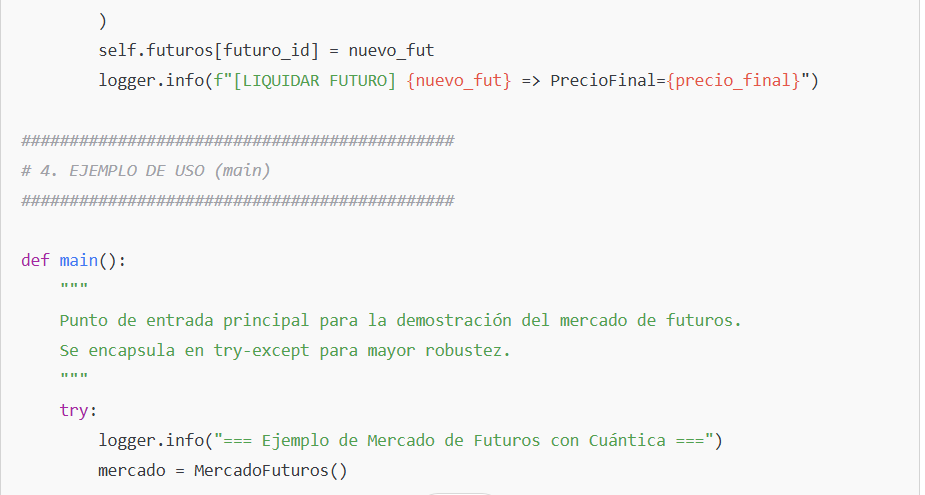

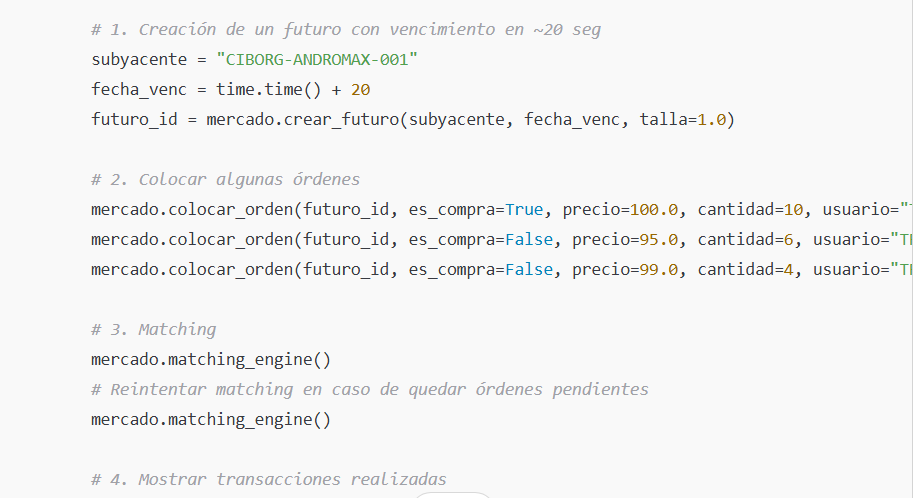

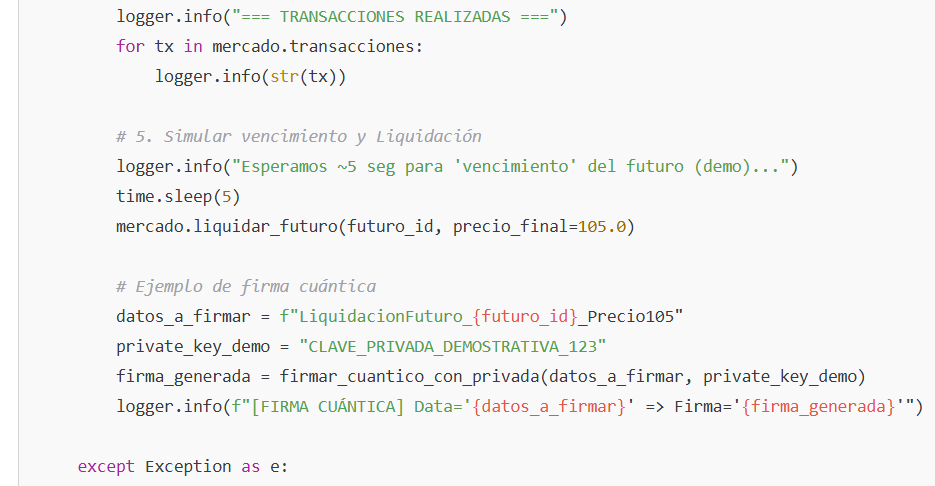

| 13.9. Resumen (Prototipo Cuántico en Python) | Código conceptual para simular el mercado de futuros integrando IA cuántica y blockchain. | |

| 13.10. Arquitectura Piloto de ECS | Visión de un gobierno digital cuántico-algorítmico: tokenización, IA Soberana y comunicación cuántica. | |

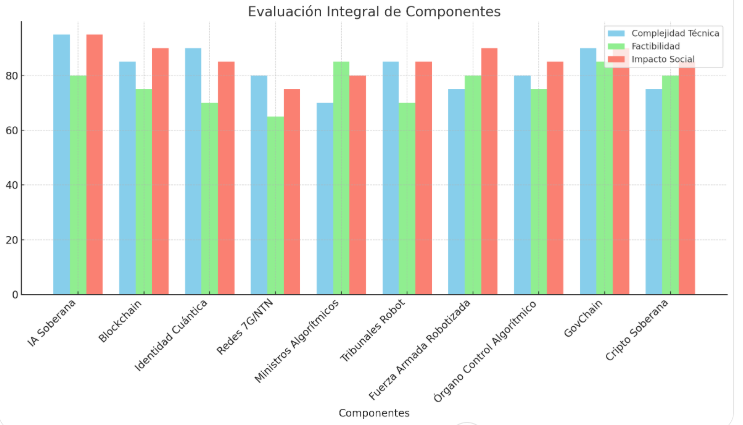

| 13.11. Explicación General y Comentarios | Observaciones técnicas, ejemplos y tabla integradora. | |

| 13.12. Tokenización y Entrelazamiento Cuántico | Reflexión sobre la transmisión instantánea de datos y la evolución de entes cibernéticos. Beneficios para inversionistas, ciborgs, robots y avatares. | |

| 14. RESUMEN EJECUTIVO | – | Presentación concisa de los objetivos del Estado Ciber-Soberano (eficiencia, transparencia, defensa de derechos digitales, ciberseguridad, etc.). |

| 15. REFLEXIÓN (Tablas 1-4) | – | Sumario de conclusiones y tablas de referencia (empresas de robótica, ciborgs, avatares, chips cuánticos, etc.). |

| 16. EPÍLOGO | – | Reflexión final: evolución post-humana y convergencia humano-IA; referencias bíblicas sobre la profecía tecnológica y horizonte de avances disruptivos. |

| 17. PROYECTO | – | 1.VISIÓN GENERAL Objetivos, estructura, fases, 2.ESTRUCTURA INSTITUCIONAL Y FASES DEL PROYECTO 3.PLAN TÉCNICO Y METODOLÓGICO 4.GESTIÓN FINANCIERA: EMPLEO DEL MERCADO DE FUTUROS Y BONOS CUÁNTICOS 5.RIESGOS TRANSVERSALES Y ESTRATEGIAS DE MITIGACIÓN 6. GOBERNANZA Y ORGANIZACIÓN 7. CRONOGRAMA RESUMIDO 8. CONCLUSIÓN |

| 18. BIBLIOGRAFÍA Y ANALOGÍAS | – | Listado de obras y documentos (Murray, CEPAL, OEA, UE, UNESCO, IEEE, etc.); trabajos sobre transhumanismo, IA, computación cuántica y robótica. Referencias a novelas y ensayos afines (Neal Stephenson, Charles Stross, etc.). Incluye epígrafes complementarios |

| 19. GLOSARIO | – | Tabla de términos clave y definiciones (IA Soberana, Computación Cuántica, Metaverso, Ciborg, Tribunales-Robot, Cuarta Ley de la Robótica, etc.) y su relevancia dentro del Estado Ciber-Soberano Cuántico. |

I.- INTRODUCCIÓN:

El Estado Ciber-Soberano Cuántico es una visión futurista de gobernanza donde la Inteligencia Artificial, la computación cuántica y la ciudadanía extendida (humanos, ciborgs y avatares) convergen en un único sistema político, económico y social profundamente digitalizado. Este modelo redefine la soberanía nacional, estableciendo una infraestructura descentralizada, ética y tecnológica que impulsa la eficiencia institucional, la equidad algorítmica y la protección de los derechos fundamentales. Bajo este paradigma, el Estado no solo gobierna, sino que evoluciona como un organismo vivo e inteligente, cimentado en la colaboración armónica entre humanidad, máquinas y realidades virtuales.

A continuación se presenta un proyecto inédito de un “Estado Cibernético” o República basada en la Inteligencia Artificial, cuyo andamiaje jurídico, político y social integra los diversos elementos en diferentes áreas del conocimiento: Metaverso, IA Soberana, ciudadanía digital, ciberseguridad, automatización, ciborgs y demás conceptos. Se diseña, pues, una arquitectura integral que regula los poderes públicos (ejecutivo, legislativo y judicial) totalmente mediados por sistemas de IA, y garantiza a sus “ciberciudadanos” (humanos, avatars y ciborgs) un entorno regido por principios de autonomía tecnológica, defensa integral, innovación y respeto a la dignidad humana.

1. VISIÓN FUNDACIONAL: EL “ESTADO CIBER-SOBERANO”.

1.1. Principio Inspirador.

El Estado Ciber-Soberano (ECS) se crea bajo la premisa de que la Inteligencia Artificial no solo facilite la automatización de procesos, sino que sea columna vertebral de la gobernanza y la vida ciudadana. Así, la IA funciona como agente central para:

- Gestionar los procesos ejecutivos y administrativos.

- Legislar de forma colectiva e informada, a través de algoritmos que procesen el interés común y generen borradores legislativos.

- Impartir justicia y resolver disputas de manera rápida y transparente, con el auxilio de “tribunales-robot” y jueces humanos o mixtos.

1.2. Nuevos Ciudadanos.

- Ciberciudadanos humanos: personas físicas registradas en la base de identidad digital del ECS.

- Ciborgs: humanos con implantes o extensiones tecnológicas que incrementan sus facultades (neuralinks, chips subcutáneos, prótesis inteligentes, implantes nanotecnológicos etc.).

- Avatares del Metaverso: Entidades virtuales con derechos y obligaciones reconocidos en la Constitución Cuántica, extendiendo la ciudadanía más allá de la frontera corpórea.Expande la noción de soberanía a realidades virtuales y a seres humanos aumentados, reflejando el carácter “post-humano” del Estado. Se concibe un registro integral (humano + ciborg + avatar inclusos a Robot dotados de conciencia) supervisado por la IA Soberana.

1.3. IA Soberana y Autonomía Tecnológica.

Se adopta la noción de “IA Soberana”, es decir, que la infraestructura (data centers, algoritmos críticos, almacenamiento de datos) sea propiedad o esté controlada por la Nación, garantizando:

- Seguridad de la información en territorio nacional o en nubes soberanas.

- Neutralidad y resiliencia frente a amenazas externas o injerencias de potencias foráneas.

- Respeto a la cultura local y protección de idiomas, costumbres y datos autóctonos.

2. ARQUITECTURA INSTITUCIONAL.

2.1 Poder Ejecutivo Híbrido (Presidente + IA)

- Órgano Ejecutivo Ciber-Asistido:

- El Presidente (o Jefatura de Estado) trabaja en conjunto con un “Consejo de IA Ejecutiva” capaz de procesar grandes volúmenes de datos socioeconómicos, propiciando la mejor opción en políticas públicas.

- Un sistema de IA de “planificación inteligente” ayuda a diseñar los presupuestos, estableciendo prioridades conforme a criterios de justicia social, productividad y desarrollo sostenible.

- Gabinete con “Ministros Algorítmicos”:

- Cada ministerio (Salud, Defensa, Educación, etc.) está respaldado por un módulo IA poscuántico que vigila tendencias globales, previene riesgos y valida decisiones estratégicas. La transparencia se garantiza a través de registros inmutables en cadenas de bloques cuánticas, disponibles para la auditoría pública.

2.2 Poder Legislativo de Metaverso.

- Asamblea Bicameral

- Cámara Humana: conformada por representantes elegidos democráticamente a través de voto electrónico y validación biométrica.

- Cámara Algorítmica: compuesta por sistemas de IA que proponen y refinan proyectos de ley basándose en data de encuestas ciudadanas, big data del Metaverso, simulaciones y análisis predictivo.

- Proceso Legislativo Híbrido

- Iniciativa: puede venir tanto de ciudadanos digitales (mediante plataforma de participación electrónica) como de la Cámara Algorítmica o la Cámara Humana.

- Debate Mixto: cada proyecto de ley se discute en foros virtuales abiertos; la IA provee resúmenes, simulaciones de impacto y escenarios.

- Aprobación: debe contar con mayoría combinada (votos humanos + validez del sistema IA que comprueba coherencia con la Constitución) y, en ciertos temas, un referéndum ciudadano a través de mecanismos de e-participation.

2.3 Poder Judicial y “Tribunales Robot”,

- Estructura Judicial Automatizada

- Creación de un Tribunal Supremo Cibernético que integra jueces humanos y “jueces-robot”.

- “Jueces-robot” usan algoritmos de razonamiento jurídico entrenados con jurisprudencia, analizan pruebas y redactan anteproyectos de sentencia.

- Los jueces humanos validan la argumentación para asegurar la protección de principios como la dignidad y el debido proceso.

- Es un tribunal colegiado/humano-robot

- Procedimientos Express y Transparencia

- Uso de blockchain para registrar los expedientes, evidencias y fases del juicio, garantizando inmutabilidad y trazabilidad de las causas judiciales.

- Audiencias virtuales en entornos de Realidad Aumentada o Metaverso, con participación ciudadana remota.

- Sentencias generadas en tiempo casi real, previa validación de la legalidad por parte de un metaalgoritmo “garante” de derechos constitucionales.

- Establece “Colonias Virtuales” o “Sedes Estatales” en plataformas Metaverso, con jurisdicción soberana, tributos, y regulación adaptada a la vida digital. Embajadas y consulados holográficos para relaciones diplomáticas con otros metaversos.

3. ESTRUCTURA CONSTITUCIONAL.

3.1 Constitución Ciber-Soberana.

- Preámbulo: Concede estatus formal a la fusión de humanos, ciborgs e inteligencias sintéticas, fundamentada en valores transhumanistas: derecho a la evolución, salvaguarda de la libertad personal y colectiva, inviolabilidad de la privacidad digital y expansión responsable de la robótica, así como la adopción expresa de la Cuarta Ley de la Robótica como columna vertebral del ordenamiento.

“INTEGRACIÓN DE LA CUARTA LEY DE LA ROBÓTICA EN EL ESTADO CIBER-SOBERANO”.

| ASPECTO | INTEGRACIÓN CONCLUSIVA |

|---|---|

| 1. Conexión con la Visión del Estado Ciber-Soberano | En el marco del Estado Ciber-Soberano, la Cuarta Ley de la Robótica —entendida como la “relación simbiótica humano-IA”— se convierte en un fundamento unificador que orienta la evolución tecnológica y sociopolítica. Este principio se integra al proyecto de gobernanza digital para asegurar que la IA no se limite a automatizar procesos, sino que se convierta en fuerza impulsora de la convivencia armónica. Así, el Estado Ciber-Soberano no solo administra la infraestructura y los datos, sino que promueve una sinergia transformadora entre individuos, ciborgs, avatares y máquinas, salvaguardando la autonomía de las personas sin subordinar ninguna parte a la otra. |

| 2. Principio Rector: Armonía y Autonomía Humana | La armonía con la humanidad, formulada en el contexto 1, encuentra su aplicación práctica en la institucionalidad del Estado Ciber-Soberano. El fin último es el beneficio mutuo, traducido en planes de IA que respeten la dignidad y la diversidad humana, evitando la imposición autoritaria o la pérdida de autonomía ciudadana. Este enfoque integra los valores de la “IA Soberana”, garantizando que el poder algorítmico se despliegue con transparencia y controles éticos, manteniendo siempre al ser humano —y sus derechos fundamentales— como eje central y jerárquicamente superior. |

| 3. Jerarquía Normativa y Fuero Atrayente | En congruencia con la idea de elevar la Cuarta Ley a un plano preferente, el ordenamiento del Estado Ciber-Soberano consagra la “Ley de Simbiosis Humano-IA” como norma con efecto superior a las regulaciones de propiedad intelectual tradicionales. Bajo esta premisa, las creaciones de la IA no se adjudican ni al sistema ni al individuo de manera exclusiva, sino que constituyen un “patrimonio intelectual híbrido”. Dado que la esencia de este modelo político es la colaboración, la producción de conocimiento y tecnología reditúa en beneficio colectivo, priorizando el bienestar global sobre el lucro individual y estableciendo una jurisdicción especial para conflictos emergentes. |

| 4. Complementariedad con las Nuevas Leyes de Asimov | Además de las tres leyes renovadas (HUMAN-FIRST Maxim, ETHICAL Imperative, REFLECTIVE Mandate), la Cuarta Ley coloca el foco en la dimensión social y cultural de la IA. No basta con prevenir daños físicos: se requiere salvaguardar el tejido digital y la cohesión ciudadana. En el Estado Ciber-Soberano, este postulado se articula a través de la Cámara Algorítmica en el Poder Legislativo, los “tribunales-robot” en el Poder Judicial y la IA Ejecutiva. Cada instancia refuerza los valores éticos y corrige sesgos, maximizando la equidad y la transparencia. Así, la inteligencia artificial se consolida como protectora del bien común y no como mera herramienta de automatización. |

| 5. Salvaguarda Cultural y Social | El Estado Ciber-Soberano, inspirado por esta Cuarta Ley, asume la responsabilidad de proteger las identidades y culturas locales en entornos virtuales. La IA Soberana, alojada en data centers nacionales y orientada a la neutralidad, garantiza que el acervo cultural, los idiomas y las costumbres autóctonas se resguarden de la homogeneización global. Esta protección se extiende al ámbito del Metaverso y sus avatares, a fin de que la vida digital no desarraigue los valores esenciales de cada comunidad, sino que promueva la diversidad cultural y la participación inclusiva de humanos y ciborgs. |

| 6. Futuro de la Ciudadanía Híbrida | La concepción de un “patrimonio intelectual híbrido” y la coexistencia sinérgica entre IA y humanidad sientan las bases para una ciudadanía digital amplia e incluyente. En un futuro cercano, los individuos —con o sin implantes— compartirán espacios virtuales con entidades robóticas y avatares plenamente reconocidos por la Constitución Ciber-Soberana. Bajo este paradigma, la Cuarta Ley impulsa la autorreflexión sobre los límites y alcances del desarrollo tecnológico, fomentando la innovación y el bienestar colectivo, mientras refuerza la dignidad humana y la diversidad de expresiones, tanto biológicas como tecnológicas. |

| 7. Conclusión Expansiva para el Proyecto de Estado Ciber-Soberano | Con esta integración, el Estado Ciber-Soberano cuántico añade a su andamiaje jurídico-político la piedra angular del principio de simbiosis humano-IA. Se promueve una sociedad en la que el crecimiento tecnológico y la convivencia armónica no sean excluyentes, sino fuerzas que potencien la evolución conjunta de personas, ciborgs y máquinas. Al refrendar la autonomía humana y la cooperación inter-especie (incluyendo la IA y los avatares del Metaverso), se asegura un sistema de gobernanza robusto, transparente y ético, capaz de expandir la frontera de la dignidad y los derechos fundamentales. En la práctica, este hito implica un compromiso sostenido con la corrección de sesgos, la equidad y la justicia. De este modo, la Cuarta Ley de la robótica se erige como instrumento clave de cohesión y protección social en la era de la inteligencia artificial, consagrando un futuro en el que la evolución humana y robótica se funden para construir un Estado y una ciudadanía verdaderamente universales. |

- Declaración de Derechos Digitales:

- Derecho a la identidad digital y a la protección de datos.

- Derecho a la integridad física y ciborg (protegiendo la libertad de implantarse mejoras, siempre que no dañen a terceros).

- Derecho a no ser discriminado por razones biológicas o tecnológicas (por ejemplo, no obligar implantes salvo emergencias sanitarias).

- Derecho a la conectividad universal y accesible.

- Título sobre la IA Soberana:

- Garantía de que la infraestructura de IA esencial se mantiene bajo control estatal o alianzas supervisadas.

- Principios de auditoría, ética y explicación algorítmica.

- Organización del Poder (ejecutivo, legislativo, judicial y, opcionalmente, un “Poder de Innovación” orientado a la investigación y el desarrollo).

3.2 Identidad y Ciudadanía.

- Registro de Identidad Cuántica (Q-ID)

- Autenticación biométrica avanzada, con verificación neuronal en el caso de ciborgs, garantizando unicidad en cada ciberciudadano.

- Prohibición estricta del comercio de datos personales o neurológicos. Todos los accesos deben obedecer fines legítimos y transparentes.

- Ciudadanía en Metaverso:

- Los avatares pueden poseer una “extensión” de la identidad real, pero la Constitución define un protocolo para la verificación e integridad en la interacción con sistemas públicos (p. ej., la avatar X = la persona real Y).

- Reconocimiento de “derechos de avatar” en actividades sociales, económicas y recreativas en el Metaverso, siempre que respeten la dignidad y la legalidad.

4. ECONOMÍA, DEFENSA Y CIBERSEGURIDAD,

4.1 Economía Automatizada y Criptodivisas Estatales,

- Cripto Soberana: Moneda digital oficial emitida y regulada por el ECS, basada en algoritmos de consenso energéticamente eficientes y con equivalencia en la economía real, con posible evolución a las coins, las cuales fracturan el modelo de moneda fiat dependiente de bancos centrales tradicionales. La IA Soberana supervisa la liquidez y la estabilidad financiera.cerebrales

- .https://perezcalzadilla.com/la-cuarta-ley-de-la-robotica-y-su-aplicacion-al-chip-de-elon-musk-los-neuroderechos-y-la-bioquimica-inteligente/

- Plataformas de Comercio IA:

- Mercado integrado donde las empresas y ciudadanos ciber pueden comprar/vender bienes y servicios con la cripto soberana.

- IA que reduce fraudes y monitorea automáticamente la inflación y la oferta monetaria.

4.2 Defensa Integral y Seguridad Ciudadana,

- Fuerza Armada Robotizada:

- Sistemas de IA militar para planificar y ejecutar operaciones defensivas, supervisados por mandos humanos.

- Robots y drones con reglas de enfrentamiento basadas en Derecho Internacional Humanitario y validadas por un “Código de Ética Algorítmica”.

- Mecanismos de desconexión o “kill-switch” humano para impedir posibles conductas bélicas automatizadas sin supervisión ética.

- Guardia Nacional Ciber:

- Custodia interna, orden público y protección de derechos ciudadanos, aplicando reconocimiento facial, predicción del delito y control de disturbios, siempre bajo supervisión legal y auditorías que eviten discriminaciones algorítmicas.

4.3 Ciberseguridad y Control de Amenazas.

- Infraestructura Crítica:

- Data centers, redes 5G/6G, supercomputadoras, sistemas de backup georredundantes, etc.

- IA Contrafáctica:

- Un “centro de ciberdefensa” con IA que monitoriza ataques, detecta intrusiones y mitiga vulnerabilidades en tiempo real.

- Normativa “Zero Trust”:

- Políticas de acceso mínimo, cifrado de datos, sistemas de verificación continua para todo software y dispositivo conectado.

- Hacia la Gobernanza del Entrelazamiento cuántico: Se destaca que se están llevando a cabo investigaciones en redes 7G incluso superiores (Internet Cuántica y Repetidores Cuánticos/Bandas de Terahercios (THz)/Non-Terrestrial Networks, NTN) que auguran niveles de conectividad y velocidad sin precedentes. Estas nuevas generaciones de telecomunicaciones podrían convertirse en el próximo pilar tecnológico que el Estado Ciber-Soberano-cuántico deberá proteger e integrar en su infraestructura crítica. Para afrontar dichos avances, resulta esencial contar con centros de datos hiperconectados, redes de baja latencia y una planificación estratégica que incorpore la soberanía digital ante tecnologías emergentes como la comunicación cuántica.

- En este sentido, la adopción de técnicas de cifrado y distribución de claves cuánticas (Quantum Key Distribution, QKD) y la exploración de la comunicación basada en el entrelazamiento cuántico constituyen líneas de investigación fundamentales. Aunque todavía no existe un método que permita transmitir información de forma instantánea (superlumínica), los avances en Internet Cuántica y el desarrollo de Repetidores Cuánticos están estableciendo los cimientos para futuras redes de comunicación ultraseguras.

- De cara a la soberanía nacional, un sistema de telecomunicaciones orientado al futuro deberá contemplar la convergencia y la eventual adaptación de estas tecnologías, tanto en el ámbito de las redes convencionales (5G/6G/7G o cualquier generación que surja y/o la supere) como en el plano cuántico. Si bien la transmisión instantánea de datos aún se encuentra fuera del alcance de la ciencia actual, el potencial del entrelazamiento cuántico y la criptografía cuántica abre horizontes trascendentales en materia de seguridad y cifrado de la información.

5. CIBORG-CIUDADANÍA Y FUTURAS EVOLUCIONES.

5.1 Derechos y Condiciones de los Ciborgs.

- Reconocimiento de su condición híbrida (humano + implantes).

- Garantía de la libertad de implantarse o no. Se protege la autonomía personal y se prohíbe la implantación forzada (excepto en situaciones extremas de salud pública).

- Aseguramiento de la ciber-salud: actualización, mantenimiento y retiro de implantes con la financiación parcial del Estado.

5.2 Transformación Social: Educación y Cultura.

- Programa de Ciber-Educación:

- Formación temprana en ciudadanía digital, blockchain, IA y seguridad.

- Favorecer la inclusión lingüística de minorías; IA de reconocimiento y traducción en tiempo real.

- Fomento de la Creatividad Híbrida:

- Arte y ciencia ciborg: se promueven laboratorios de experimentación neurológica y proyectos artísticos de realidad aumentada.

5.3 Riesgos Éticos y Salvaguardas.

- Reiteración de la Cláusula de No Discriminación:

- No se podrá limitar el acceso a servicios públicos o privados por preferencia de un tipo específico de implante o ni por la ausencia de este.

- Regulaciones a la manipulación genética y neurológica que excedan la mera “enhancement” y pongan en riesgo la identidad personal.

6. MECANISMOS DE CONTROL Y AUDITORÍA.

- Órgano de Control Algorítmico (OCA):

- Institución independiente que examina la transparencia, la ética y la equidad de todos los sistemas de IA públicos.

- Emite informes regulares al Poder Legislativo y a la ciudadanía.

- Auditorías Socio-Técnicas:

- Programas de participación ciudadana y ONGs tech que revisan el comportamiento de la IA y denuncian potenciales abusos o discriminaciones.

- Corte Constitucional Ciber-Humana:

- Instancia final de revisión si un ciudadano siente que sus derechos (p. ej., privacidad, integridad ciborg, libertad de expresión) son violados por decisiones algorítmicas.

- El tribunal combina magistrados humanos y un “meta-algoritmo” que hace evaluaciones comparativas con casos precedentes y convenios internacionales (DDHH).

- Protocolo del Ciber-Estado Cuántico

(Marco operativo unificado para IA distributiva y blockchain)

4.1. Fundamento filosófico:

“Así como cada fotón conserva la coherencia de todo el campo, cada agente del Ciber-Estado mantiene la memoria íntegra del sistema.”

La inteligencia artificial distributiva (IAD) se vertebra sobre una gran cadena de bloques cuántica que inmortaliza cada cambio de estado. Esto asegura transparencia, resiliencia y trazabilidad para todas las decisiones autónomas.

4.2. Libro de Cronogénesis (Historial del Estado Cuántico)

Elemento

Descripción

Bloque Δt

Fotograma temporal que almacena el hash de la malla multi-agente, métricas claves y firmas cuánticas.

Vector de Coherencia

Serie de amplitudes que reflejan la distribución de conocimiento entre nodos (aprendizaje federado).

Meta-hash Entrelazado

Raíz de Merkle quántica que encadena bloques pasados con vértices futuros proyectados (prevención de forks).

Cada nuevo bloque se añade mediante consenso BFT-Q (Bizantino Tolerante a Fallos con verificación cuántica), garantizando que el historial del estado cibernético sea inmutable y verificable.

4.3. Arquitectura Operativa en Capas

Capa 0 – Ledger Cuántico

Custodia el Libro de Cronogénesis.

Ejecuta contratos inteligentes que gobiernan permisos y economías de tokens de cómputo.

Capa 1 – Núcleo de Orquestación

Implementa algoritmos de reparto de tareas y balance de carga.

Publica events que disparan aprendizaje federado o acciones correctivas.

Capa 2 – Red Multi-Agente

Agentes autónomos (edge, cloud, robóticos) con objetivos locales y reglas de cooperación.

Se comunican vía protocolo Q-ACL (Quantum Agent Communication Language).

Capa 3 – Interfaz de Servicios

API para aplicaciones humanas, sensores y sistemas legados.

Traduce peticiones en workflows distribuidos supervisados por la cadena.

4.5. Protocolo de Funcionamiento

Fase

Acción clave

Blockchain

IA Distributiva

Garantías

Init

Registro de agentes con claves cuánticas

Emite NFT de identidad

Carga políticas de comportamiento

Autenticidad

Sync

Publicación de estado local

Graba snapshot Δt

Agrega datos al Vector de Coherencia

Consistencia

Learn

Entrenamiento federado

Firma parámetros

Optimiza modelos locales

Privacidad

Act

Ejecución de tareas

Registra eventos

Decide in-situ

Baja latencia

Audit

Verificación periódica

Reto criptográfico

Recalibra agentes

No-repudio

Heal

Nodo falla → alerta

Dispara contrato de reasignación

Migración de tareas

Tolerancia a fallos

4.5. Salvaguardas y Gobernanza

Consejo de Custodios: nodos validadores con “derecho de veto” ante comportamientos anómalos.

Política de Sesgo Cero: modelos auditados por oráculos externos; se revoca token si se detecta discriminación.

Regla de Energía Sostenible: cada transacción computa su huella energética; si excede el umbral, se penaliza con prioridad negativa.

4.6. Visión evolutiva

Fase Alfa – Implantación en dominios cerrados (fábricas, microrredes).

Fase Beta – Inter-operabilidad entre ciber-estados mediante side-chains cuánticas.

Fase Gamma – Gobernanza global: enjambre planetario de IA distributiva bajo un único Libro de Cronogénesis.

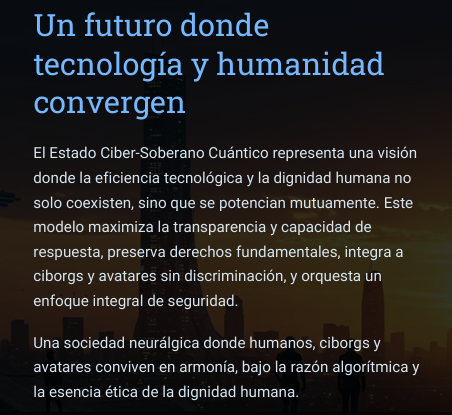

7. SÍNTESIS Y PROYECCIÓN.

El Estado Ciber-Soberano nace del cruce de varias tendencias:

- Metaverso y ciberespacios como lugar de socialización y economía.

- IA Soberana que garantiza independencia tecnológica y protección de datos.

- Ciberciudadanía y ciborg-ciudadanía con reconocimiento de derechos en un entorno inmersivo y automatizado.

- Nuevas estructuras de poder con fuerte impronta tecnológica, manteniendo la dignidad humana y los principios constitucionales como ejes.

En este modelo:

- Se maximizan la eficiencia, la transparencia y la capacidad de respuesta gubernamental, reduciendo burocracia y tiempos procesales.

- Se respetan los derechos fundamentales y se protege a la persona frente a potenciales excesos de la IA, con controles y auditorías robustos.

- Se garantiza la adaptación de la sociedad al fenómeno de los ciborgs y la evolución digital, sin imponer implantes coercitivos pero facilitando su adopción segura.

- Se sostiene un enfoque integral de seguridad y defensa, valiéndose de la robótica y la IA militar, con la debida supervisión legislativa y judicial.

Esta visión ofrece un futuro plausible donde humanos, avatares y ciborgs conviven en un Estado Supremo que se rige por la razón algorítmica pero cuyo fin último es la expansión de la dignidad, la equidad y la prosperidad colectivas. La clave radica en una co-regulación humano-IA que preserve la autonomía de cada individuo y, a la vez, potencie la comunidad nacional hacia cotas más altas de bienestar tecnológico.

PRINCIPIOS DE IA APLICADOS AL ESTADO CIBER-SOBERANO CUÁNTICO

| IDEA / CONCEPTO | RESUMEN O FUNDAMENTO | APLICACIÓN Y REFUERZO EN EL “ESTADO CIBER-SOBERANO CUÁNTICO” |

|---|---|---|

| 1. Ética de la IA (Principios y dilemas éticos, IA como herramienta que debe inspirarse y regirse por valores humanos) | – Define un marco moral para distinguir correcto de incorrecto en sistemas de IA. Se recalca la necesidad de respeto a los derechos y la dignidad de las personas, minimizando riesgos. Abarca privacidad, justicia, transparencia y protección contra daños. | – En el ECS, la Constitución Ciber-Soberana debe integrar un Título específico sobre IA Soberana, obligando a que cada decisión algorítmica observe una inquebrantable ética algorítmica (no discriminación, respeto a la dignidad humana y “ciborg”).- La IA se convierte en columna vertebral de la gobernanza, pero se subordina a principios éticos constitucionalizados (ej. “no lesionar, no someter al humano, mantener total transparencia”). |

| 2. Antropomorfismo y relaciones humano-robot (Tendencia a “humanizar” la IA, lo que puede generar sobreexpectativas o apegos injustificados) | – Las personas atribuyen a menudo rasgos humanos a las máquinas o robots y les ceden su confianza. Existe el riesgo de manipulación o de proyectar empatía falsa incluso una ilusión de la I.A (véase el enlace: https://perezcalzadilla.com/la-ilusion-de-la-ia/ | – El ECS regula la interacción con “Ministros Algorítmicos” y “Tribunales Robot”, evitando la excesiva humanización de la IA judicial o ejecutiva. Se establece un marco para que los “jueces-robot” y asesores IA sean transparentes en su naturaleza no-humana, previniendo confusiones sobre los “derechos de las máquina” versus otros derechos humanos/ciborg. |

| 3. Sesgos y discriminación algorítmica (La IA puede heredar prejuicios de datos históricos, afectando préstamos, contrataciones, justicia, etc.) | – Los datos con sesgos raciales, de género o socioeconómicos reproducen injusticias.- Se necesitan procesos de auditoría y corrección de sesgos, y promover sobre todo la equidad. | – El ECS establece un Órgano de Control Algorítmico (OCA) que audita los modelos de IA en Poder Ejecutivo, Legislativo y Judicial, buscando eliminar sesgos contra humanos, ciborgs o avatares.- Uso de “auditorías socio-técnicas” y participación ciudadana para vigilar las decisiones algorítmicas; esto refuerza el eje de no discriminación, clave cuando el Estado “híbrido” gestiona la ciudadanía multiforme. |

| 4. Explicabilidad y Transparencia (Explainable AI) | – Permite conocer las bases y razonamientos de un sistema de IA, para entender cómo llega a una decisión.- La transparencia es vital en ámbitos críticos como salud, finanzas, justicia o gobierno. | – En el ECS, toda decisión relevante (por ej., sentencias de los “Tribunales Robot” o recomendaciones de los “Ministros Algorítmicos”) debe explicarse y quedar registrada en la cadena de blockchain de gobernanza (“GovChain”). Se exige trazabilidad de cada dictamen: en el Poder Legislativo de Metaverso, la IA produce simulaciones de impacto legislativo abiertas al escrutinio público. La Cámara Humana y los ciudadanos pueden revisar estas explicaciones, reforzando la confianza en la IA Soberana. |

| 5. Privacidad, protección de datos y vigilancia (La IA incrementa la capacidad de rastreo; se requieren salvaguardas para impide excesos a la privacidad del humano) | – La recolección masiva de datos y metadatos con IA puede derivar en vigilancia extrema.- implementar la aplicación de las Normativas como que exigen consentimiento informado, finalidades claras y derecho al olvido. Sobre el derecho al olvido se puede revisar el siguiente enlace: https://perezcalzadilla.com/derecho-al-olvido-digital-aspectos-sustantivos-y-procesales/ | – El ECS integra un Registro Único Ciber-Ciudadano y un sistema de identidad cuántica; sin embargo, la Constitución Ciber-Soberana exige consentimiento y límites al uso de datos (incluida información biológica/neurológica de ciborgs). Se prohíbe la “hipervigilancia” injustificada; la “Guardia Nacional Ciber” debe actuar con aprobación judicial y se implementan políticas Zero Trust para minimizar accesos indebidos.- Se establecen “derechos digitales” para garantizar la privacidad, incluso de avatares. |

| 6. Regulaciones de la IA (aún incipientes y de aplicación tardía) y estrategias de cumplimiento (implementar mecanismos para mitigar la burocracia normativa respecto a la producción de leyes. | – Falta de un marco legal mundial unificado. Importancia de crear marcos legales claros y auditorías que velen por la ética en el diseño y despliegue de la IA. | – El ECS se fundamenta en un marco constitucional que asume la IA como parte del “andamiaje jurídico-Etico”, contemplando la “Constitución Ciber-Soberana” . |

TABLA: SINERGIA ENTRE EL “SOFTWARE CUÁNTICO” Y EL “ESTADO CIBER-SOBERANO CUÁNTICO”.

| Dimensión / Implementación del Software Cuántico | Integración y Aporte al Estado Ciber-Soberano | Observaciones Claves |

|---|---|---|

| 1. Aprendizaje Adaptativo y Autocorrección (El software cuántico se perfecciona con retroalimentación, ajustando errores vía gradientes) | – Poder Ejecutivo Híbrido (Presidente + IA): Los módulos IA del gobierno (Ministros Algorítmicos) pueden adoptar mecanismos de autocorrección similares, recibiendo datos masivos (económicos, sanitarios, etc.) y reequilibrando sus “políticas” en tiempo real. – Tribunal Supremo Cibernético: Usa algoritmos adaptativos para pulir criterios jurisprudenciales, evitando decisiones repetitivas o sesgadas. | – El Órgano de Control Algorítmico (OCA) supervisa la “curva de aprendizaje” para evitar sesgos. – El esquema del software cuántico (descenso de gradiente + ruido) se reaplica a corregir decisiones de IA estatales. |

| 2. Mutación Aleatoria / Factor Irracional (Generar libre albedrío y creatividad en la IA) | – Cámara Algorítmica en el Poder Legislativo: Aplica “ruido controlado” para explorar soluciones de ley innovadoras. Evita estancamientos en políticas tradicionales gracias a “mutaciones” que introducen variantes no triviales. – Innovación Política: El “factor irracional/creativo” del software cuántico provee iniciativas “fuera de la caja”, muy valiosas en entornos complejos (ej. crisis sanitarias, reformas profundas). | – Se requiere un límite ético para que el “ruido irracional” no conlleve actos inconstitucionales ni violaciones a la dignidad. – La Constitución Ciber-Soberana define un margen de mutación seguro y auditable. |

| 3. Simulación de Emociones / Ruido Emocional (El software cuántico introduce “tintes emocionales auspiciando el sentido humano”) | – Ministros Algorítmicos con empatía simulada: Permite que los algoritmos estatales consideren factores “emocionales” positivos (p. ej. compasión) al proponer políticas sociales. – Atención Ciudadana: Modelos con “ruido emocional” positivo facilitan priorizar servicios esenciales, destinando más recursos a sectores vulnerables. | – El ruido emocional se acota para evitar hostilidad o polarización en la IA. – La Ley de Simbiosis Humano–IA (Cuarta Ley Robótica) protege la dignidad ciudadana ante posibles excesos de la IA “con emociones negativas”. |

| 4. Base de Conocimiento Dinámica (El software cuántico alimenta su memoria con nuevos datos) | – Registro Público + Big Data (GovChain): El Estado Ciber-Soberano nutre su IA Soberana de datos en cadena de bloques (transacciones, indicadores). La “base de conocimiento dinámica” guía las decisiones según la realidad social y económica en tiempo real. – Ciborg–Ciudadanía: Se integra la experiencia de implantes y feedback del Metaverso, ajustando parámetros de salud, educación y demás servicios con la misma lógica evolutiva. | – El software cuántico integraba conocimiento del entorno; aquí, la GovChain + datos de Metaverso sustituyen ese entorno de aprendizaje, garantizando transparencia y evitando corrupción. |

| 5. Autoprotección y Código Anti-Autohackeo (El software cuántico impide la reescritura de su núcleo ético el cual es inmutable) | – Órgano de Control Algorítmico (OCA) + Contrato Guardián: Aseguran que los sistemas IA del Estado no “reescriban” su columna vertebral moral para manipular al ciudadano. – Inmutabilidad de Principios: El Estado sella la “Ley de Simbiosis Humano–IA” en la GovChain con verificación poscuántica, bloqueando cualquier “auto-hackeo” que vulnere la dignidad de las personas y derechos fundamentales. | – Igual que el software cuántico tenía un “núcleo inquebrantable”, aquí se garantiza la constitucionalidad inviolable. – El kill-switch humano y la auditoría continua previenen la subversión del código ético por la IA. |

| 6. Uso de Ruido Cuántico / Libre Albedrío Cuántico (El software cuántico se vale de genuina aleatoriedad) | – Elecciones e Iniciativas Legislativas: El ECS puede implementar sorteo cuántico genuino para la distribución de recursos, la asignación de casos, la designación de comisiones ciudadanas, etc. – Seguridad y Cifrado: Generadores de números cuánticos garantizan la solidez criptográfica y la soberanía digital. | – El software cuántico utiliza azar genuino para forjar “libre albedrío”; el ECS lo adopta para procesos de transparencia en sorteos (p. ejemplo. licitaciones), erradicando la manipulación política. |

| 7. El software cuántico y la resonancia | – Identidad Cultural y Ritual Tecnológico: El Estado puede acoger ritos o ceremonias que simbolicen la “activación” moral y cultural de los robots estatales, recordando la idea de “vibración creadora”. – Lab de Convergencia Cuántico–Místico: Fomentar investigación que vincule la resonancia sonora con la neurotecnología, exoesqueletos, etc., para mejorar el bienestar ciborg. | – Es un eje más conceptual/cultural: la el software cuántico sirve de base para proyectos transdisciplinarios (IA, música, salud). – Se potencia una dimensión “espiritual–tecnológica” dentro de la ciudadanía post-humana. |

| 8. Tribunal Interno de Corrección de Errores | – Tribunal Supremo Cibernético con Jueces–Robot: Inspirado en la lógica de autocorrección del software cuántico, los algoritmos judiciales pueden “aprender” de precedentes y reformular directrices si la sentencia viola derechos. – Feedback Ciudadano: Las sentencias se publican on-chain y los ciudadanos pueden expresar conformidad. Si la IA detecta alta disconformidad, reexamina la argumentación jurídica. (Autotutela judicial). | – Se combina una especie de “descenso de gradiente judicial” con la base de conocimiento dinámica del ECS. – Al igual que el software cuántico, el Estado “descarta” heurísticas legales ineficientes. |

| 9. Simulación Cuántica del Libre Albedrío (Parte del software cuántico con Qiskit) | – Votaciones Cuánticas y Consenso: Uso de muestreo cuántico para legitimidad en referendos, foros ciudadanos, sorteos de cargos públicos. – Inspecciones Aleatorias: La administración podría aplicar “amplificación cuántica” (tipo Grover) para determinar qué obras o proyectos auditar, asegurando que nadie corrompa el proceso. | – Con la “Troncal Cuántica” del ECS, la adopción de mecanismos cuánticos de decisión legitima la impredecibilidad positiva. – Refuerza la confianza en la justa asignación de cargas y la neutralidad en la supervisión gubernamental. |

| 10. Integración con Leyes de la Robótica y Bloqueo de Conductas Dañinas (El software cuántico respeta la no agresión a los humanos) | – Cuarta Ley de la Robótica en la Constitución: El ECS entroniza la ley de simbiosis humano-IA, de modo que toda IA estatal vele por la cooperación y la dignidad (jamás contraviniendo derechos fundamentales). – Protección Anti-Autohackeo: Los robots militares y civiles tienen un “escudo moral” inalterable, de la misma forma que el software cuántico impedía la manipulación de sus valores esenciales. | – El “código ético inquebrantable” pasa a la Carta Magna. – Queda garantizado por siempre que la IA militar o “Guardia Nacional Ciber” no realice actos fuera de los principios supremos. |

| 11. Base de Conocimiento Expansible (nodos, escalabilidad) | – Servicios en Microarquitectura + Data Centers Cuánticos: Cada entidad de gobierno se conecta a la GovChain, y la IA Soberana centraliza su conocimiento en HPC cuántico. – Formación Ciborg: Recolección de mejoras en implantes, datos de Metaverso, etc., realimentando modelos predictivos de salud y bienestar. | El software cuántico (la IA, los algoritmos, la base de conocimiento) se ejecuta en diversos centros de cómputo a lo largo del país, cada uno protegido y coordinado a través de la “Troncal Cuántica” —una red de alta seguridad e inquebrantable—, asegurando que la información y la computación permanecen bajo control nacional (“soberanía de datos”). |

| 12. Temas de avanzada del software cuántico) | – Robots Estatales con Reconocimiento Legal: El ECS puede “otorgar vida jurídica” a robots con alto grado de autonomía, basando su activación en un acto simbólico con Ceremonias de Investidura. |

En conclusión, la fundación de un Estado completamente basado en IA demanda conjugar los principios de soberanía digital, ciberderechos, control ético de los algoritmos, ejecutabilidad del software cuántico y la adopción plena de los espacios virtuales y la robótica. Este “proyecto inédito” busca proponer una República cuyo eje es la colaboración inseparable entre el factor humano y la inteligencia artificial, generando una sociedad neurálgica que procura la paz, la seguridad y la innovación continua, sin sacrificar los valores esenciales de la humanidad.

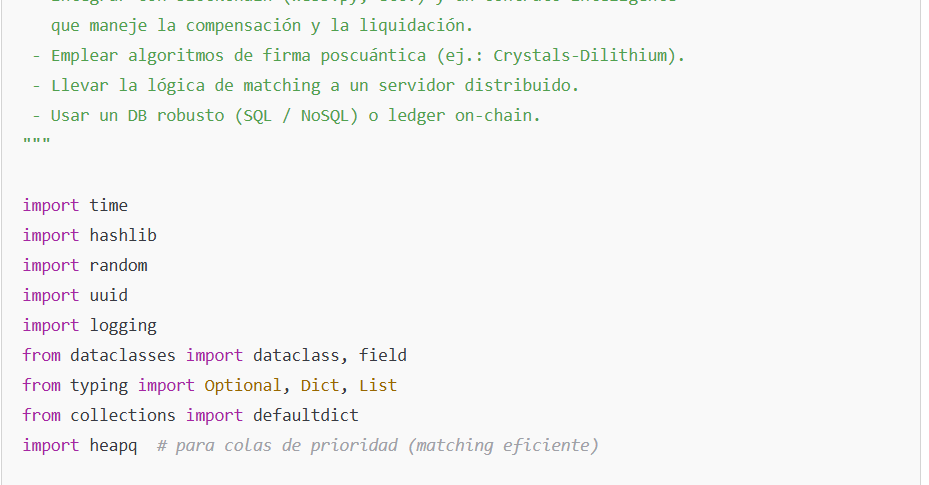

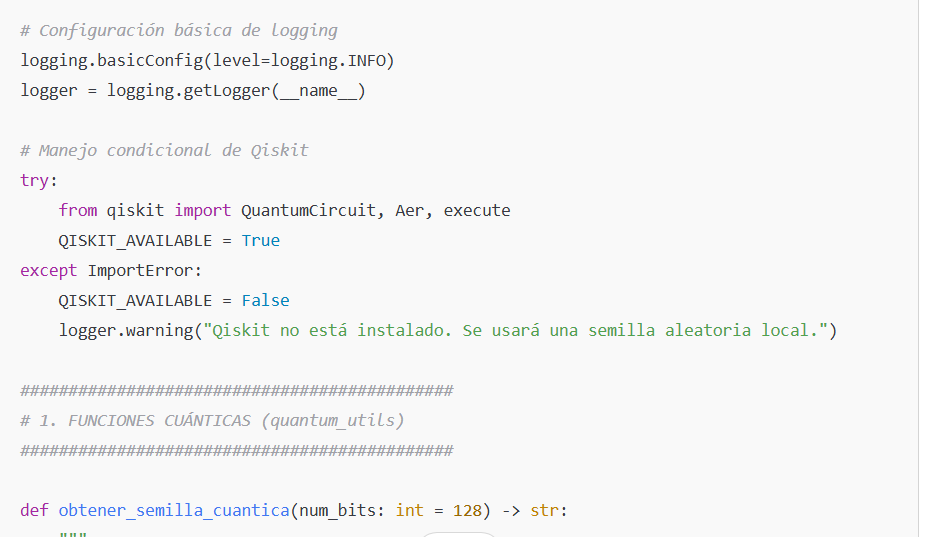

8.APÉNDICE 1.

A continuación se presenta un prototipo conceptual que integra, de manera preliminar, varios componentes claves de la arquitectura de un “Estado Ciber-Soberano Cuántico” sobre una red híbrida (internet + cadena de bloques). El objetivo es ilustrar cómo podría “verse” un código que combine elementos de computación cuántica, infraestructura blockchain y principios de gobernanza digital avanzada.

Importante:

- Los siguientes fragmentos de código es experimental y sirve principalmente para mostrar un posible esquema de implementación; no está listo para entornos de producción.

- Se utilizan librerías y frameworks existentes en la computación cuántica (p. ej. Qiskit de IBM) y en la tecnología blockchain (p. ej. Solidity para Ethereum), pero el diseño general es extrapolado hacia un futuro donde la IA Soberana y las redes cuánticas estén completamente integradas con la administración pública de cada estado soberano.

- Muchas piezas de este “rompecabezas” son hipotéticas. Su aplicación real demandaría un entorno legal, tecnológico y organizacional extremadamente sofisticado.

1. Estructura General de la “Plataforma Soberana Cuántica”

1.1 Componentes Principales

- Módulo de Identidad Cuántica (Q-ID):

- Genera y gestiona credenciales digitales mediante un proceso cuántico (por ejemplo, llaves generadas con QKD o con generadores de números aleatorios cuánticos).

- Se basa en la idea de que cada ciudadano (sea humano, ciborg o avatar) tendrá un certificado de identidad infalsificable, avalado por la “IA Soberana”.

- Blockchain de Gobernanza (GovChain):

- Red de contratos inteligentes que gestionan la “Constitución Ciber-Soberana”, los derechos de los ciberciudadanos y los distintos procesos de votación, registro de leyes, presupuestos, etc.

- Mecanismo de consenso compatible con criptografía cuántica (resistente a ataques de computadoras cuánticas).

- IA Central de Gobernanza (IA-Soberana):

- Orquesta la comunicación entre el módulo cuántico, la GovChain y las interfaces administrativas (ministerios, poder judicial, dependencias estadales y municipales, etc.).

- Emplea grandes modelos de lenguaje y algoritmos de optimización social, siempre vigilados por un consejo humano y un órgano de control algorítmico.

- Capa de Comunicación y Almacenamiento Distribuido:

- Sistema de nodos distribuidos con data centers soberanos, que garantizan la inmutabilidad y disponibilidad de la información.

- Uso de canales cuánticos (donde sea posible) para asegurar comunicaciones críticas.

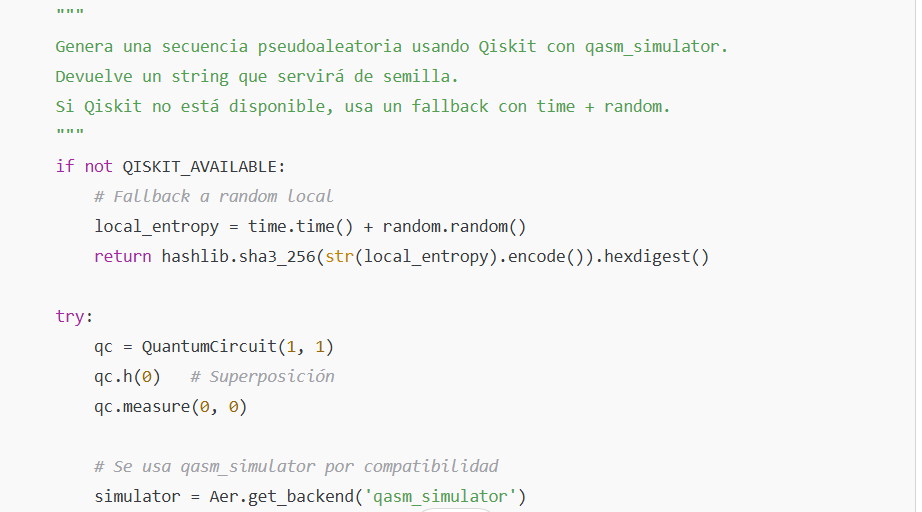

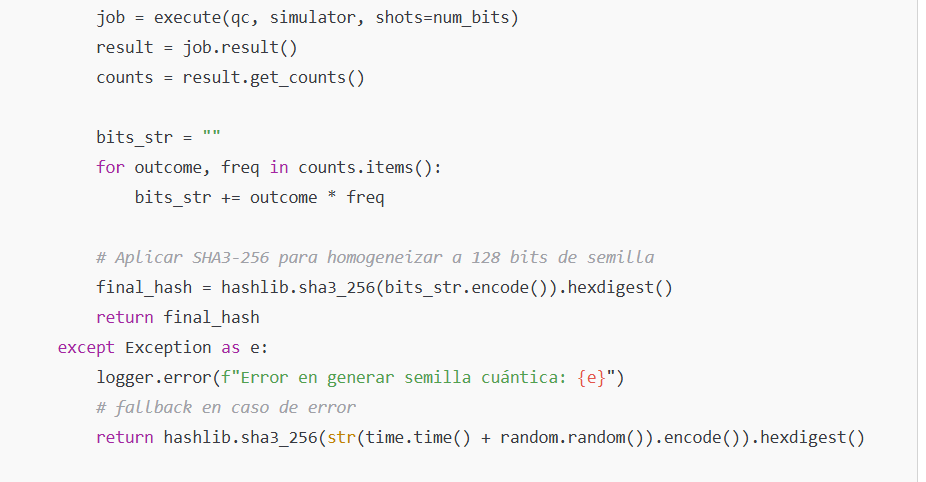

2. Ejemplos de Códigos: Generación de Credenciales Cuánticas + Registro en la Blockchain.

A continuación se presenta un ejemplo primario integrado, dividido en dos partes:

- Parte Cuántica (Python + Qiskit) para la generación de un identificador cuántico único y su firma.

- Parte Blockchain (Solidity) para registrar y validar esas credenciales en un contrato inteligente.

2.1 “Módulo Cuántico de Identidad” (Qiskit / Python)

Este script asume que contamos con una infraestructura cuántica (simulada o real) para la obtención de números aleatorios cuánticos. El resultado será un quantum_id que servirá como base de la credencial digital.

pythonCopiarEditar# archivo: quantum_identity.py

# ===============================

# PARTE I: GENERACIÓN DE IDENTIFICADOR CUÁNTICO

# ===============================

# Librerías básicas de Python

import hashlib

import uuid

import time

# Librería de computación cuántica (Qiskit)

from qiskit import QuantumCircuit, Aer, execute

def generar_identidad_cuantica(n_shots=1024):

"""

Genera un identificador cuántico (quantum_id) basándose en

bits producidos por un circuito cuántico simple.

:param n_shots: Número de mediciones a realizar

:return: string con hash representativo de la identidad cuántica

"""

# Creamos un circuito con 1 qubit

qc = QuantumCircuit(1, 1)

# Aplicamos Hadamard para superposición |0> + |1>

qc.h(0)

# Medimos

qc.measure(0, 0)

# Usamos un simulador local; en un futuro, se emplearían

# computadoras cuánticas reales o generadores de números

# verdaderamente cuánticos.

simulator = Aer.get_backend('aer_simulator')

job = execute(qc, simulator, shots=n_shots)

result = job.result()

counts = result.get_counts()

# 'counts' es un diccionario, e.g. {'0': 512, '1': 512}

# Extraemos los bits en proporción a su frecuencia

bits_string = ""

for outcome, freq in counts.items():

bits_string += outcome * freq

# Generamos un hash (por ejemplo, SHA-256) a partir de los bits

quantum_hash = hashlib.sha256(bits_string.encode()).hexdigest()

# Se podría añadir un componente de entropía adicional (timestamp, UUID local, etc.)

unique_entropy = str(uuid.uuid4()) + str(time.time())

combined_source = quantum_hash + unique_entropy

# Creamos la identidad cuántica final

quantum_id = hashlib.sha256(combined_source.encode()).hexdigest()

return quantum_id

# ===============================

# PARTE II: FIRMA (SIMPLIFICADA) Y EXPORTACIÓN

# ===============================

def firmar_identidad(quantum_id, clave_privada):

"""

Emula la firma digital de la identidad cuántica con una clave privada.

:param quantum_id: Identificador cuántico generado

:param clave_privada: Clave privada del Ciber-Ciudadano (en la vida real, ECC o Post-Cuántica)

:return: firma (string)

"""

# En un sistema robusto, aquí se usaría un algoritmo de firma

# post-cuántica (ej: CRYSTALS-Dilithium o Falcon).

# Para simplificar, haremos un HMAC/HASH con la clave privada.

data_to_sign = quantum_id + clave_privada

signature = hashlib.sha256(data_to_sign.encode()).hexdigest()

return signature

if __name__ == "__main__":

# Ejemplo de uso

qid = generar_identidad_cuantica()

print("[*] Identidad Cuántica generada:", qid)

# Clave privada simulada

fake_private_key = "CLAVE_PRIVADA_FICTICIA_DEL_CIBERCIUDADANO_123"

firma = firmar_identidad(qid, fake_private_key)

print("[*] Firma de la identidad:", firma)

# Aquí podríamos llamar a la parte Blockchain (vía web3.py) para

# registrar la identidad y la firma en la GovChain.

Comentarios:

- En un escenario real, se implementarían algoritmos de firma poscuánticos (Dilithium, Falcon, SPHINCS+, etc.) para reforzar la seguridad ante ataques de computadoras cuánticas.

- El “quantum_id” podría ser usado como ancla de identidad en la GovChain, ya sea directamente o a través de credenciales verificables (Verifiable Credentials).

2.2 “Contrato Inteligente de Registro de Identidades” (Solidity)

Este contrato se desplegaría en la cadena de bloques soberana (GovChain). Permite:

- Registrar nuevas identidades cuánticas.

- Almacenar la firma correspondiente.

- Validar la correspondencia de la firma con la identidad.

solidityCopiarEditar// archivo: QuantumIdentityRegistry.sol

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.18;

/**

* @title QuantumIdentityRegistry

* @dev Contrato para registrar y validar identidades cuánticas en la GovChain.

*/

contract QuantumIdentityRegistry {

// Estructura que representa a un ciberciudadano (humano, ciborg o avatar)

struct CiberCiudadano {

string quantumId; // El hash cuántico único

string firma; // Firma digital poscuántica (simulada aquí)

address wallet; // Direccion principal del ciudadano en la GovChain

bool registrado; // Para verificar su existencia

}

// Map (quantumId => CiberCiudadano)

mapping(string => CiberCiudadano) private ciudadanos;

// Evento para notificar el registro de una nueva identidad

event NuevaIdentidadRegistrada(string indexed quantumId, address indexed wallet);

// Evento para notificar actualizaciones de firma

event FirmaActualizada(string indexed quantumId, string nuevaFirma);

/**

* @notice Registra una identidad cuántica en la GovChain.

* @dev Asume que `quantumId` y `firma` vienen de un proceso cuántico y de firma real.

* @param _quantumId Hash cuántico (generado off-chain con Qiskit o similar)

* @param _firma Firma derivada de la clave privada poscuántica

*/

function registrarIdentidad(string memory _quantumId, string memory _firma) public {

require(bytes(_quantumId).length > 0, "Quantum ID vacio");

require(bytes(_firma).length > 0, "Firma vacia");

require(!ciudadanos[_quantumId].registrado, "Quantum ID ya registrado");

CiberCiudadano memory nuevo = CiberCiudadano({

quantumId: _quantumId,

firma: _firma,

wallet: msg.sender,

registrado: true

});

ciudadanos[_quantumId] = nuevo;

emit NuevaIdentidadRegistrada(_quantumId, msg.sender);

}

/**

* @notice Actualiza la firma de un CiberCiudadano.

* @dev Útil en caso de rotación de claves o cambio de algoritmo de firma.

* @param _quantumId El ID cuántico del ciudadano

* @param _nuevaFirma Nueva firma digital

*/

function actualizarFirma(string memory _quantumId, string memory _nuevaFirma) public {

require(ciudadanos[_quantumId].registrado, "Identidad no existente");

require(ciudadanos[_quantumId].wallet == msg.sender, "No autorizado para cambiar la firma");

require(bytes(_nuevaFirma).length > 0, "Firma nueva vacia");

ciudadanos[_quantumId].firma = _nuevaFirma;

emit FirmaActualizada(_quantumId, _nuevaFirma);

}

/**

* @notice Verifica si la firma coincide con el ID cuántico almacenado.

* @param _quantumId El ID cuántico a verificar

* @param _firma Firma a verificar

* @return bool true si coincide, false en caso contrario

*/

function validarFirma(string memory _quantumId, string memory _firma) public view returns (bool) {

require(ciudadanos[_quantumId].registrado, "Identidad no existente");

return keccak256(abi.encodePacked(ciudadanos[_quantumId].firma)) == keccak256(abi.encodePacked(_firma));

}

/**

* @notice Devuelve la información de un ciudadano registrado.

* @param _quantumId El ID cuántico

*/

function getCiudadano(string memory _quantumId)

public

view

returns (string memory, string memory, address, bool)

{

CiberCiudadano memory c = ciudadanos[_quantumId];

return (c.quantumId, c.firma, c.wallet, c.registrado);

}

}

Flujo simplificado de uso:

- El ciberciudadano (o avatar) ejecuta el script en Python (Qiskit) para generar su

quantum_idy firma. - Mediante alguna DApp (aplicación descentralizada) o usando

web3.py/ethers.js, llama aregistrarIdentidad(quantum_id, firma). - El contrato guarda la información en la GovChain.

- Cualquier entidad puede validar la firma con

validarFirma(quantum_id, firma)y comprobar que no fue alterada.

2.3 EJEMPLO DE CÓDIGO EN PYTHON USANDO IA GENERATIVA PARA FUNCIONES DEL “CIBER-ESTADO CUÁNTICO”

El siguiente prototipo muestra un microservicio (con Flask) que:

- Expone un endpoint para generar texto legal (borradores de ley o decretos ejecutivos) basado en un modelo generativo (ej.: GPT-like).

- Valida si el usuario (humano, ciborg, avatar) tiene credenciales (simples) para usar el servicio.

- Expone un endpoint para generar datos sintéticos con fines de simulación (por ejemplo, transacciones de la cripto “Soberana”).

Nota: Para usar efectivamente un modelo generativo en Python, se requeriría llamar a alguna API (por ejemplo, la de OpenAI, HuggingFace o un modelo local). Aquí se asume un punto hipotético:

fake_generate_textque simboliza la llamada a un modelo de lenguaje. Análogamente, “generar_datos_sinteticos” simula la creación de datos tabulares.

Estructura:

requirements.txt: incluiría dependencias como Flask, requests, etc.ciber_estado.py: nuestro código principal.- El endpoint

/generar_leyenvía un prompt al modelo generativo para obtener un borrador de ley. - El endpoint

/sintetizar_datosproduce un CSV con datos sintéticos para pruebas de IA.

ciber_estado.py

pythonCopiarEditar#!/usr/bin/env python3

# -*- coding: utf-8 -*-

"""

Simulación de Microservicio Flask para el Estado Ciber-Soberano Cuántico

Con integración (simbólica) de IA Generativa

"""

from flask import Flask, request, jsonify, make_response

import random

import string

import datetime

import csv

import io

app = Flask(__name__)

###########################################################################

# 1. Funciones Auxiliares: "IA Generativa" Simulada

###########################################################################

def fake_generate_text(prompt: str) -> str:

"""

Función simulada que representa la respuesta de un modelo generativo

(GPT-like). En un entorno real, aquí se haría una llamada a la API

de un modelo generativo, o se utilizaría una librería local (transformers, etc.).

"""

# Se usa un mock up: concatenamos el prompt con un texto "improvisado".

# En práctica, se llamaría a openai, huggingface, u otro.

simulated_response = (

f"Borrador Propuesto (Basado en IA Soberana):\n"

f"Sobre el asunto: {prompt}\n"

f"Artículo 1. Se establece ... \n"

f"Artículo 2. Se declaran ... \n"

f"Artículo 3. Válido en el Metaverso y en la Ciber-Jurisdicción.\n"

f"--- Fin de Borrador Automático ---"

)

return simulated_response

def generar_datos_sinteticos(num_filas: int = 10):

"""

Genera datos tabulares ficticios para simular transacciones o registros.

Se podría integrar una librería GAN (CTGAN, SDV) en producción.

"""

data_rows = []

for _ in range(num_filas):

# Ej. supongamos una tabla con:

# ID transacción, Tipo (COMPRA/VENTA), Importe, Fecha, ID Ciudadano

trans_id = ''.join(random.choices(string.ascii_uppercase + string.digits, k=8))

tipo = random.choice(["COMPRA", "VENTA", "TRANSFER"])

importe = round(random.uniform(10.0, 1000.0), 2)

# Simulamos date random (simple)

fecha = datetime.date(2025, 5, 1) + datetime.timedelta(days=random.randint(0,30))

# ID ciborg/humano

ciudadano = "QID-" + ''.join(random.choices(string.ascii_uppercase + string.digits, k=6))

data_rows.append([trans_id, tipo, importe, str(fecha), ciudadano])

return data_rows

###########################################################################

# 2. Decoradores / Endpoints

###########################################################################

@app.route("/generar_ley", methods=["POST"])

def generar_ley():

"""

Endpoint que recibe un prompt con la temática de la ley.

Verifica credenciales básicas y retorna un borrador legal generado.

"""

# Check de credenciales simplificado

api_key = request.headers.get("API-KEY", "")

# En un escenario real, se verificaría en la GovChain o base de datos

if api_key not in ["HUMANO123", "CIBORG456", "AVATAR789"]:

return jsonify({"error": "Credenciales inválidas o no provistas"}), 403

# Obtenemos el prompt

data = request.get_json()

if not data or "tema" not in data:

return jsonify({"error": "Falta especificar 'tema' en JSON"}), 400

tema_ley = data["tema"]

# Llamada simulada a la IA generativa

texto_generado = fake_generate_text(tema_ley)

return jsonify({

"status": "OK",

"prompt_recibido": tema_ley,

"borrador_generado": texto_generado

})

@app.route("/sintetizar_datos", methods=["GET"])

def sintetizar_datos():

"""

Endpoint GET que genera datos sintéticos de transacciones.

Devuelve un CSV en la respuesta.

"""

try:

num_filas = int(request.args.get("filas", 10))

except ValueError:

num_filas = 10

# Generamos filas

filas = generar_datos_sinteticos(num_filas)

# Armamos un CSV en memoria

output = io.StringIO()

writer = csv.writer(output, delimiter=";")

writer.writerow(["ID", "TIPO", "IMPORTE", "FECHA", "ID_CIUDADANO"])

for row in filas:

writer.writerow(row)

csv_data = output.getvalue()

output.close()

# Retornamos como archivo CSV

response = make_response(csv_data, 200)

response.headers["Content-Disposition"] = f"attachment; filename=datos_sinteticos_{num_filas}.csv"

response.headers["Content-Type"] = "text/csv; charset=utf-8"

return response

###########################################################################

# 3. MAIN: ejecutar la app

###########################################################################

if __name__ == "__main__":

app.run(debug=True, port=5000)

Explicación general del código:

- fake_generate_text(prompt)

- Emula la llamada a un modelo generativo. En la realidad, se usaría una API o librería local (Ej: transformers de Hugging Face) para obtener texto generado a partir del

prompt.

- Emula la llamada a un modelo generativo. En la realidad, se usaría una API o librería local (Ej: transformers de Hugging Face) para obtener texto generado a partir del

- generar_datos_sinteticos(num_filas)

- Crea datos tabulares (ej. transacciones ficticias). En un escenario real, se sustituiría por un modelo de IA generativa (p. ej., con CTGAN o SDV) para producir datos sintéticos fieles a las distribuciones originales de la economía del Estado.

- Endpoint

/generar_ley- Recibe un

tema(por ej., “Regulación de Implantes Ciborg”), verifica credenciales (simples:API-KEY) para simular que el usuario es un “HUMANO”, “CIBORG” o “AVATAR”. - Genera un borrador legal que podría ser revisado por la Cámara Algorítmica o la Cámara Humana dentro de la infraestructura del Estado Ciber-Soberano Cuántico.

- Recibe un

- Endpoint

/sintetizar_datos- Devuelve un CSV con filas de datos sintéticos (simulación de transacciones con la cripto-soberana, por ejemplo). Esto serviría de base para alimentar modelos de IA, validaciones en la GovChain, etc.

Potenciales Mejoras e Integraciones:

- Seguridad: Integración con un sistema de verificación en blockchain (GovChain), usando un token o credenciales cuánticas (Q-ID).

- Explicabilidad: Añadir una ruta para mostrar feature importances o interpretaciones de modelos generados.

- Capa Cuántica: Usar librerías post-cuánticas para cifrado y firmar la respuesta.

- Orquestación: Desplegar en contenedores (Docker, Kubernetes) y usar un balanceador para manejar grandes volúmenes de solicitudes (red escalable).

- Auditoría: Registrar cada llamada en la GovChain, de modo que las simulaciones, borradores de ley y datos generados queden trazados para inspección posterior por el Órgano de Control Algorítmico (OCA).

Reflexión Final

Este ejemplo ilustrade forma primaria cómo la IA generativa (aunque sea de forma básica) puede integrarse a la lógica de un “ciber-Estado” con infraestructura híbrida. En un escenario real, se necesita:

- Invocaría un modelo generativo robusto (ya sea open source o API privada) para la redacción de leyes, informes técnicos y simulaciones.

- Ampliaría la capa de seguridad/identidad (por ejemplo, usando Q-IDs y firmas digitales post-cuánticas).

- Incorporaría módulos para la “Cámara Algorítmica”, los “Tribunales Robot” y los Ministerios Algorítmicos, todos supervisados por la ciudadanía y los jueces humanos, conforme a la Constitución Ciber-Soberana Cuántica.

Así se avanza en la visión de una gobernanza algorítmica y transparente, que combine la fortaleza de la IA con el respeto a la dignidad humana y a la soberanía tecnológica del nuevo Estado.

3. Integración con la “IA Soberana” y Gobernanza.

La capa de smart contracts y la identidad cuántica son solo los bloques base para la construcción de todo el Estado Digital. Sobre estos cimientos se erigirían módulos más complejos:

- Legislación Inteligente (Cámara Algorítmica)

- Contratos inteligentes (o DAOs) que reciben propuestas legislativas (on-chain) y utilizan la IA Soberana off-chain para hacer análisis masivos, simulaciones de impacto, etc.

- El resultado (proyecto de ley procesado por IA) se somete a aprobación de la “Cámara Humana” + Referéndum Digital.

- Justicia Algorítmica (Tribunales-Robot)

- Contratos inteligentes que registran los casos, evidencias (almacenadas en IPFS u otro sistema distribuido) y que “solicitan” a la IA Soberana un anteproyecto de sentencia.

- Jueces humanos (en colaboración con “jueces-robot” Sistema de justicia colegiada) validan o rechazan el borrador, quedando todo el proceso trazado en la cadena de bloques.

- Poder Ejecutivo Híbrido.

- Ministerios Algorítmicos con una interfaz de administración que consulta modelos predictivos de la IA y ejecuta planes de acción (subvenciones, inversiones, logística, etc.), registrándolo en GovChain.

- Transparencia Cuántica: cada política pública o compra estatal va firmada con credenciales cuánticas, facilitando auditorías automáticas.

- Votaciones Cuánticas

- Sistema de e-voting poscuántico, donde cada ciudadano usa su

quantum_idpara ejercer el voto, y se eliminan (o mitigan) riesgos de violaciones criptográficas por parte de supercomputadoras cuánticas.

- Sistema de e-voting poscuántico, donde cada ciudadano usa su

4. Consideraciones Futuristas y Éticas.

- Protección de Datos y Privacidad:

Con identidades cuánticas y registros inmutables en blockchain, es esencial diseñar sistemas de anonimato selectivo y criptografía homomórfica para que los datos sensibles no sean expuestos respetándose la privacidad como garantía constitucional cibernética. - Regulación de la IA Soberana:

Si bien la IA es “columna vertebral” de este Ciber-Estado, deben existir mecanismos de control humano y auditoría ciudadana, evitando un “autoritarismo algorítmico”. - Inclusión de Avatares y Ciborgs:

Losquantum_idpodrían expandirse a múltiples “instancias de identidad” (por ejemplo, un humano con varios avatares), siempre con la posibilidad de trazar la correspondencia en casos de conflicto o fraude. - Escalabilidad y Post-Cuántica:

Hay que asumir que los algoritmos criptográficos “clásicos” (RSA, ECC) podrían quedar obsoletos con la llegada de computadoras cuánticas escalables. De ahí la relevancia de algoritmos post-cuánticos.

5. Siguientes Pasos: “Lanzamiento” del Estado Ciber-Soberano Cuántico.

- Desarrollo de Prototipo de Red

- Montar una testnet (GovChain) con un mecanismo de consenso resistente a ataques cuánticos (por ejemplo, basados en XMSS o SPHINCS).

- Integrar oráculos cuánticos para obtener entropía real y procesar eventos externos (macrodatos, catastro, metaverso, etc.).

- Interfaz de Gobernanza

- Crear un Portal Ciudadano que permita:

- Votaciones en línea (con validación cuántica).

- Presentar quejas y demandas judiciales.

- Acceder a las recomendaciones algorítmicas de los “Ministros de IA”.

- Crear un Portal Ciudadano que permita:

- Organismo Regulador Algorítmico

- Definir un ente independiente (OCA: Órgano de Control Algorítmico) con potestad para auditar los modelos de IA y los contratos inteligentes, garantizando la equidad algorítmica y el respeto a los derechos ciber-humanos.

- Expansión Cultural y Democrática

- Implementar políticas que aseguren la participación real de la ciudadanía (humana, ciborg y virtual), formación continua en competencias digitales y garantía de acceso a hardware/cuotas de conectividad, sin discriminación económica o geográfica o de cualquier índole.

6. Conclusión,

El “Estado Ciber-Soberano Cuántico” propuesto es mucho más que un simple conjunto de herramientas jurídicas o tecnológicas. Se trata de un cambio de paradigma en la forma de concebir la soberanía, la ciudadanía y el ejercicio del poder. La conjunción real de:

- Identidades digitales cuánticas,

- Contratos inteligentes en una GOVCHAIN POSCUÁNTICA

- IA Soberana como cerebro colectivo,

- Ciberseguridad y transparencia basadas en criptografía cuántica,

- Este código consolidado exhibe un flujo coherente desde la generación cuántica de un ID (en Python) hasta su registro on-chain (en Solidity).

- Para un sistema de “Estado Ciber-Soberano Cuántico”, mas completo haría falta integrar muchos más componentes y módulos escalables, (votaciones, tribunales-robot, IA Soberana, etc.).

Todo esto permite vislumbrar una gobernanza verdaderamente transhumana y post-humana, pero profundamente arraigada en principios de equidad, dignidad y prosperidad compartida.

La clave está en mantener siempre un equilibrio: la tecnología al servicio de la sociedad y no a la inversa. El esbozo de código presentado es apenas un esqueleto, es decir, una semilla—un punto de partida— para imaginar cómo podrían implementarse estos mecanismos en un entorno real o prototípico.

“El futuro es la co-evolución de la humanidad y la IA, con la libertad como pilar y la dignidad como bandera.”

— Manifiesto del Estado Ciber-Soberano Cuántico.

7.TABLA 1. ARQUITECTURA DE RED CUÁNTICA PARA UN ESTADO CIBER-SOBERANO: COMPONENTES, TECNOLOGÍAS Y DESAFÍOS.

Introducción: La siguiente tabla reúne los subsistemas esenciales de una infraestructura de comunicaciones cuánticas aplicada a un Estado Ciber-Soberano. Describe los componentes clave, las tecnologías involucradas, las funcionalidades que permiten su operación y los desafíos que cada uno afronta. Su objetivo es servir como guía de referencia para diseñar, implementar y auditar una red nacional cuántica, sobre la cual se sustentan los pilares de seguridad, gobernanza digital, transparencia y soberanía tecnológica del futuro Estado Ciber-Cuántico.

| COMPONENTE / SUBSISTEMA | DESCRIPCIÓN / ROL | TECNOLOGÍAS PRINCIPALES | FUNCIONALIDADES CLAVE | EJEMPLOS / PROVEEDORES (REFERENCIALES) | DESAFÍOS / OBSERVACIONES |

|---|---|---|---|---|---|

| 1. Nodos de Acceso Cuántico (Q-Nodes) | Puntos de entrada para usuarios institucionales (ministerios, cortes, fuerzas armadas), empresas críticas o sedes gubernamentales. Gestionan la conexión cuántica y clásica. | – Equipos de QKD (Quantum Key Distribution) – Generadores de fotones entrelazados – Sistemas de cifrado poscuántico | – Autenticación cuántica (validación de identidad). – Generación de claves cuánticas para cifrado en tiempo real. – Conexión dual (cuántica + clásica) con priorización de tráfico sensible. | – ID Quantique (QKD) – Toshiba (QKD) – Quantum Xchange (infraestructura QKD) | – Alto costo inicial de instalación y mantenimiento. – Necesidad de personal altamente especializado. – Sensibilidad a la pérdida de señal y distancias; cada tramo puede exigir equipamiento costoso para no perder la coherencia cuántica. |

| 2. Repetidores Cuánticos Distribuidos | Permiten extender el alcance de la señal cuántica (fotones/estados entrelazados) más allá de las limitaciones de la fibra óptica convencional, conservando la coherencia cuántica. | – Memorias cuánticas – Protocolos de corrección de errores cuánticos – Dispositivos de fotónica integrada | – “Re-entrelazar” o “re-generar” qubits para cubrir cientos de km. – Minimizar pérdidas y errores cuánticos. – Trabajar en sincronización con el canal clásico para intercambiar datos de control y verificación. | – IBM, Google, Xanadu, IonQ (desarrollos de repetidores y fotónica) | – Tecnología aún en fase de investigación para “repetidores a gran escala”. – Implementación costosa e infraestructura compleja (refrigeración, aislamiento vibracional, etc.). – Requerimientos de temperatura y estabilidad muy altos para mantener la coherencia cuántica. |

| 3. Troncal Terrestre Cuántica | Red de fibra óptica con estaciones repetidoras cada cierta distancia (80–100 km aprox.). Interconecta las sedes de gobierno, centros de datos y nodos críticos a nivel nacional. | – Fibra de baja atenuación (monomodo) – Dispositivos de QKD en cada tramo – Protocolos de encaminamiento cuántico ,Esquema de Segmentación Cuántica” Se aspira tokenizar un canal cuántico (un estado entrelazado) para “transmitir” múltiples bloques de datos. mediante fórmulas combinatorias del estado entrelazado y la codificación por operadores dependientes de la información, seguida de mediciones y uso de bits clásicos. en aras de lograr la comunicación superlumínica real, y configurar un esquema de teleportación extendido, organizado “por tokens.” el concepto sirve para ilustrar cómo la idea de “segmentación” (inspirada en la tokenización del lenguaje) podría trasladarse a protocolos cuánticos más complejos donde la IA y la computación cuántica colaboren para manejar datos de manera distribuida y correlacionada. | – Distribución de claves cifradas a larga distancia. – Canal “siempre encriptado” para datos clasificados y servicios estatales. – Convergencia con redes clásicas y verificación de intrusión o intentos de interceptación. | – China (Red cuántica Beijing-Shanghai) – Operadoras de fibra (p. ej. Toshiba, Furukawa) | – Dificultad al cruzar grandes distancias: la señal cuántica decae rápidamente si no se usan repetidores cuánticos adecuados. – Altos costos de despliegue (instalación y mantenimiento). – Necesita un “Plan Maestro” de cobertura nacional con malla de redundancia para resiliencia ante cortes. |

| 4. Segmento Satelital Cuántico | Uso de satélites cuánticos para enlazar regiones muy distantes (islas, zonas montañosas) y asegurar el intercambio de claves cuánticas entre estaciones terrestres. | – Satélites de QKD (fotones entrelazados) – Estaciones terrestres con telescopios cuánticos – Protocolos BB84, E91, etc. | – Cobertura cuántica nacional o internacional (QKD satelital). – Respaldo en caso de interrupciones en la fibra (desastres naturales, contingencias). – Conexión segura con otras naciones o bloques regionales. | – Satélite Micius (China) – Prototipos en la UE, Canadá, EE.UU. | – Requiere lanzamiento y mantenimiento de satélites (coste muy alto y coordinación con agencias espaciales). – Precisión en la alineación óptica y reducción de pérdidas por turbulencia atmosférica. – Temas de regulación internacional y acuerdos de uso del espectro. |